目录

一、抓包分析工具:定位问题的“放大镜”

1.1 工作原理简述

1.2 主流工具盘点

1.3 抓包的实战应用

二、流量监控软件:网络全景的“雷达系统”

2.1 功能特征

2.2 常用工具概览

2.3 实战应用场景

五、结语:深入可见,安全才有保障

在这个数据驱动的时代,网络已成为企业与用户之间最关键的沟通桥梁。但这个桥梁并非总是畅通无阻。性能瓶颈、恶意攻击、协议异常、数据泄露……这些问题无时无刻不在考验着网络运维人员与安全专家的能力。而在这场看不见硝烟的对抗中,抓包分析工具与流量监控软件就像网络世界里的“显微镜”和“雷达”,帮助我们透视流量、追踪异常、识别威胁。

抓包分析工具 网络流量分析

一、抓包分析工具:定位问题的“放大镜”

抓包分析,通俗地说就是“监听和查看网络中的数据包”。通过抓包,我们可以看到网络上每一个字节是如何传输的,甚至包括加密数据的通信行为(虽然无法解密内容,但能分析流量特征)。这类工具擅长用于问题溯源、协议分析、应用排查、漏洞调试等场景。

1.1 工作原理简述

抓包工具会将网卡设置为混杂模式(Promiscuous Mode),捕获经过的所有数据包,而不仅仅是发送到本机的数据。配合协议解析模块,可以将底层的二进制数据翻译成可读格式,比如HTTP请求、DNS查询、TCP握手等。

1.2 主流工具盘点

-

Wireshark:毫无疑问,这是抓包领域的常青树,支持上千种协议解析,图形化界面友好,支持丰富的过滤器,是网络工程师的“瑞士军刀”。

-

tcpdump:命令行爱好者的首选,轻量、高效,适合快速抓取并导出数据用于后续分析。

-

Fiddler:专注于HTTP/HTTPS流量抓取,适合Web开发者与测试人员进行浏览器行为调试。

-

Microsoft Message Analyzer(已停止更新):曾是企业环境下分析Windows通信的利器。

1.3 抓包的实战应用

-

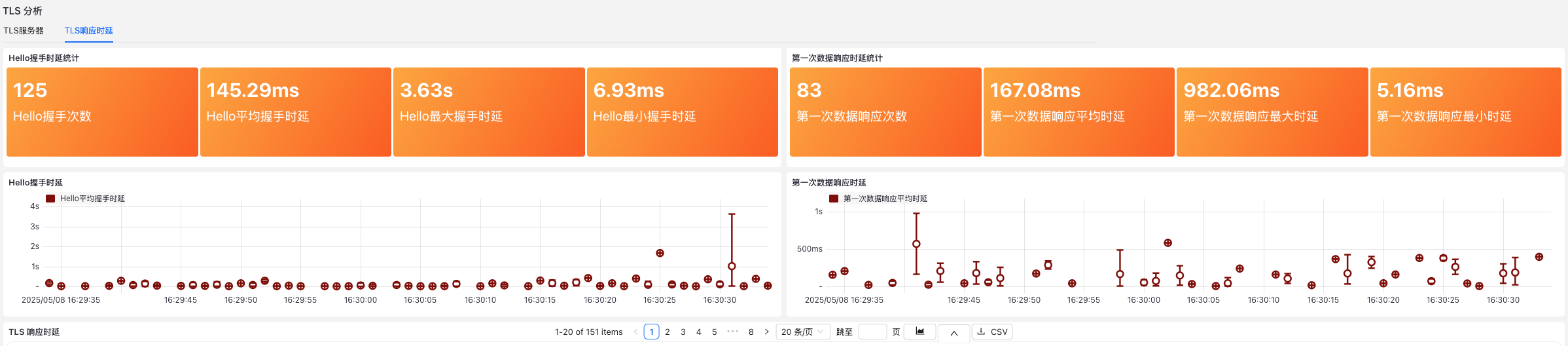

排查慢连接问题:通过分析三次握手时间、数据往返时延(RTT)等,可以定位是客户端、服务器还是网络链路问题。

-

协议异常检测:发现非法端口使用、不规范报文结构,识别潜在漏洞利用尝试。

-

恶意行为追踪:例如APT攻击的命令与控制通信往往隐藏于正常流量中,抓包可揭示其真实面目。

二、流量监控软件:网络全景的“雷达系统”

与抓包不同,流量监控软件强调可视化、实时性、趋势分析。它更像是交通摄像头与分析中心的结合,不仅看得见,还能看得懂网络在做什么、谁在消耗资源、何时出现异常。

2.1 功能特征

-

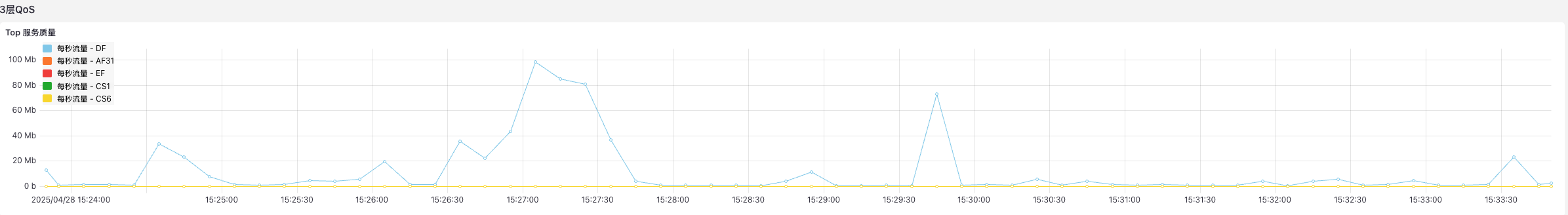

实时流量监控:查看每个端口、每个IP的带宽使用情况。

-

协议分布分析:了解流量构成,比如HTTP占比、DNS请求量等。

-

应用识别:通过深度包检测(DPI)识别具体应用,如YouTube、Facebook、BitTorrent等。

-

行为告警:对异常模式设置阈值预警,提前发现安全事件。

2.2 常用工具概览

-

ntopng:开源可视化流量监控系统,支持NetFlow/sFlow,界面直观,适合中小型网络。

-

PRTG Network Monitor:商业级监控平台,支持SNMP、NetFlow、WMI等多种数据采集方式。

-

SolarWinds NPM:企业级解决方案,强调自动化、历史回溯与容量规划功能。

-

Zabbix + Grafana:Zabbix负责数据采集与告警,Grafana用于美观的展示面板组合,适用于自定义需求场景。

2.3 实战应用场景

-

带宽异常告警:发现流量突增时,快速定位是视频会议、下载工具,还是某种攻击行为。

-

内部风险分析:员工设备是否有非授权访问行为?是否在工作时间访问社交网络?

-

容量规划与趋势分析:帮助IT部门科学制定带宽升级计划,避免资源浪费或性能瓶颈。

五、结语:深入可见,安全才有保障

网络运维与安全,从来都不是一件轻松的事。抓包分析工具让你洞察数据的细节,流量监控软件则提供整体的视角。两者如同显微镜与望远镜,一近一远,共同构成了对网络全景的把控能力。

在这个威胁不断演化、业务持续上线的时代,对流量的感知与理解,不仅是IT部门的本职工作,更是整个组织信息安全战略的一部分。

)

安装与部署)

:LangChain Model模型)