案例描述

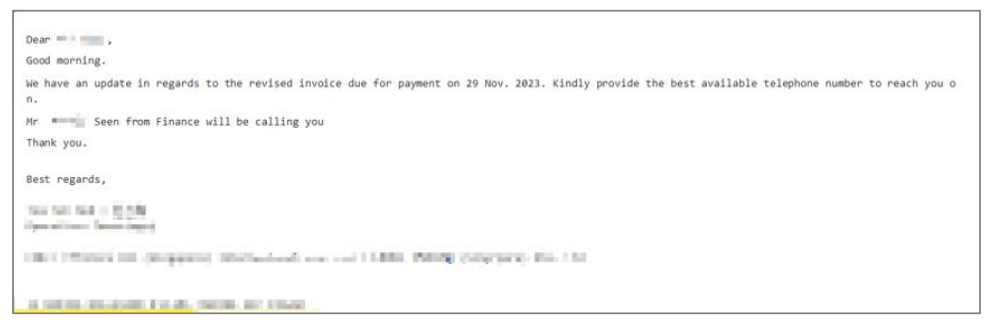

2023 年 11 月下旬,某知名外贸公司财务人员收到一封来自境外合作伙伴的邮件,说明有一张发票即将于 11 月 29 日到期的,希望该外贸公司能尽快付款。

该邮件有两个附件,一个附件是即将到期发票的电子版,一个附件是关于收款账号的变更说明。由于该外贸公司与该合作伙伴已有多年合作,发件人也与该财务人员有过多次的历史邮件往来,业务沟通均很正常。于是,该财务人员没有怀疑,便开始走财务付款流程,准备向邮件中指定的新的收款账户支付款项。

在该公司财务人员收到此封邮件的当天,Coremail 邮件安全人工智能实验室在对企业邮件流进行常规监测时,发现这封邮件实际上是一封精心伪造的钓鱼邮件,其主要危险特征包括:发票即将过期、收款账号变更、发件人邮箱无企业注册等。于是,实验室立即向该外贸公司网络安全部门发出风险提示,及时阻止了此次风险交易。

进一步追踪调查发现:实际上,攻击者是一个长期从事钓鱼邮件攻击的黑产团伙。该团伙早在数月之前,便已经成功盗取了该外贸企业合作伙伴的多个员工邮箱,并结合历史邮件内容,精心编写了十余封仿冒业务邮件,并通过一个域名与合法邮箱域名极其相似的邮箱(合法域名为 cooc***,黑产团伙注册的域名为 coooc***)与该外贸企业持续沟通,以此获取对方信任。钓鱼邮件中的发票完全是精心伪造的假发票,所谓“即将过期”的托词,也只是为了不给目标财务人员更多的思考时间,从而增加诈骗成功的概率。

鉴别方法

对于此类商业邮件诈骗(简称 BEC 诈骗),一般可以通过以下方式进行鉴别:

1. 信息核实。当收到收款方式变更邮件时,一定要通过电话、短信等多渠道进行核实。

2. 账号验证。对公支付,绝不能转账给个人银行账号。即便是对公账号,也要确认账号和收款企业之间的关系。

3. 发票鉴伪。不论收到纸质发票还是电子发票,都应当通过国家税务总局官网“发票查验”功能对发票进行真伪验证。

4. 邮箱后缀。应仔细比对邮箱后缀以确保发件人邮箱并非仿冒。但需要说明是,即便邮箱是完全合法的,也仍然需要做前面三条验证,因为不能排除攻击者会首先盗取合法邮箱账号,再用盗取的邮箱发动攻击的可能性。

参考来源:邮件攻击案例系列二:冒充合作伙伴伪造发票商务邮件诈骗 | MailABC邮件知识百科

)

)