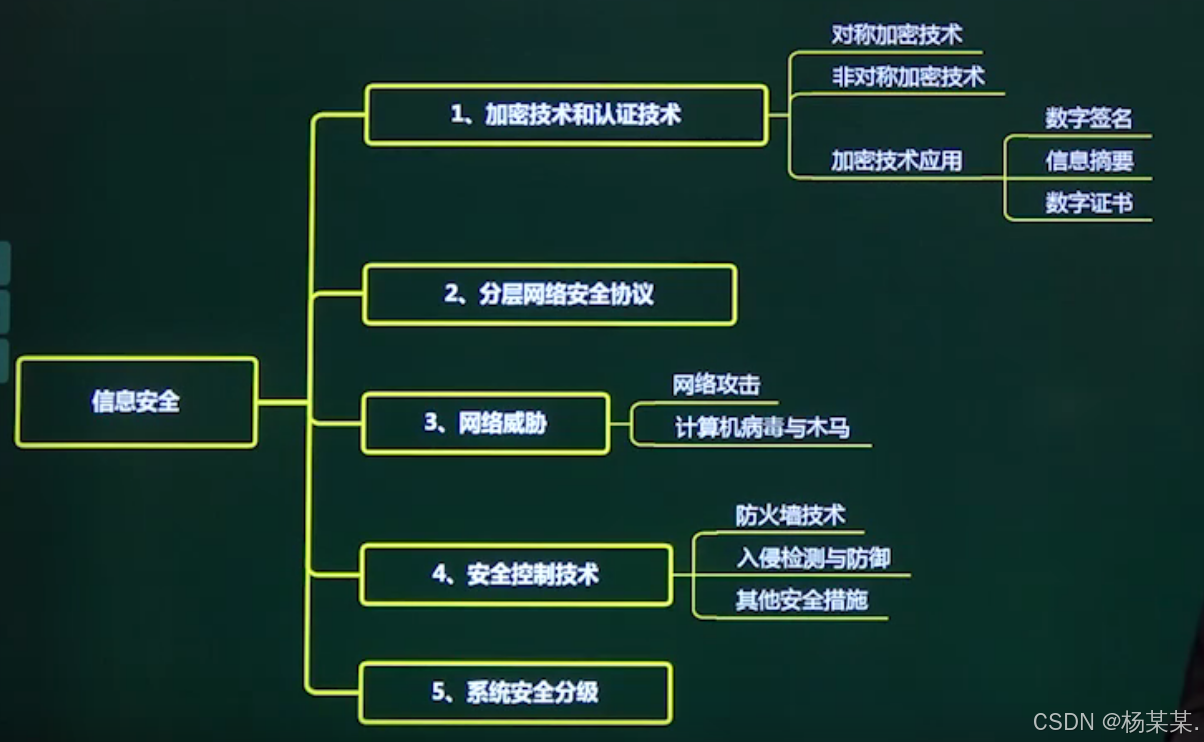

6 加密技术与认证技术

6.1:对称加密与非对称加密技术

6.1.1:对称加密

对称加密:

;

特点: 1、加密强度不高,但效率高;2、密钥分发困难。

常见对称密钥(共享秘钥)加密算法:DES、3DES(三重DES)、RC-5、IDEA算法。

6.1.1.2非对称加密技术

非对称加密: K。≠K;密钥必须成对使用(公钥加密,相应的私钥解密)

特点:加密速度慢,但强度高。

常见非对称密钥(公开密钥)加密算法:RSA、ECC

6.1.2:数字签名与信息摘要应用

数字摘要:由单向散列函数加密成固定长度的散列值。

常用的消息摘要算法有MD5,SHA等,市场上广泛使用的MD5,SHA算法的散列值分别为128和160位,由于SHA通常采用的密钥长度较长,因此安全性高于MD5。

6.1.3:数字证书应用

6.1.3.1 PKI公钥体系

6.2 网络安全协议

6.3网络安全威胁

6.3.1 信息安全基本要素

6.3.2:主动攻击与被动攻击

6.3.2.1 DoS(拒绝服务)与DDoS

6.3.2:计算机病毒与木马

病毒:编制或者在计算机程序中插入的破坏计算机功能或者破坏数据,影响计算机使用并且能够自我复制的一组计算机指令或者程序代码。

计算机病毒具有隐蔽性、传染性、潜伏性、触发性和破坏性等特点。

木马:计算机木马是一种后门程序,常被黑客用作控制远程计算机的工具。

6.3.2.1 病毒分类

系统病毒(前缀:Win32、PE、W32,如:KCOM--Win32.KCOM)

蠕虫病毒(如:恶鹰--Worm.BBeagle)

木马病毒、黑客病毒(如:QQ消息尾巴木马--Trojan.QQ3344)脚本病毒(如:红色代码--Script.Redlof)

宏病毒(如:美丽莎--Macro.Melissa)后门病毒(如:灰鸽子--Backdoor.Win32.Huigezi)

病毒种植程序病毒(冰河播种者--Dropper.BingHe2.2C)

破坏性程序病毒(杀手命令--Harm.Command.Killer)

玩笑病毒(如:女鬼--Jioke.Grl ghost)

捆绑机病毒(如:捆绑QQ--Binder.QQPass.QQBin)

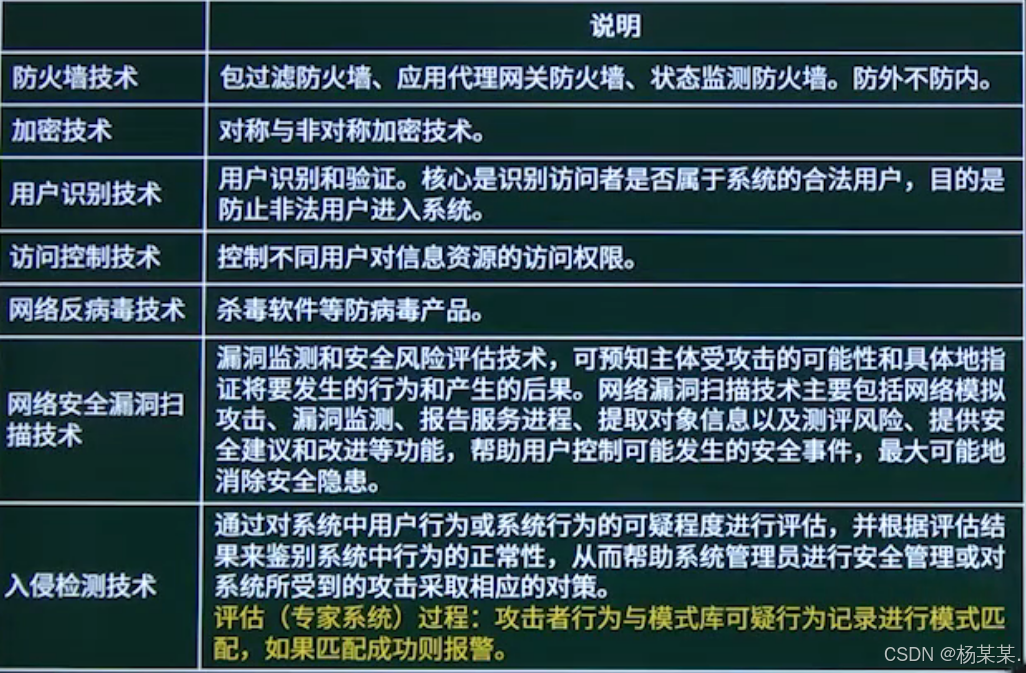

6.4安全控制策略

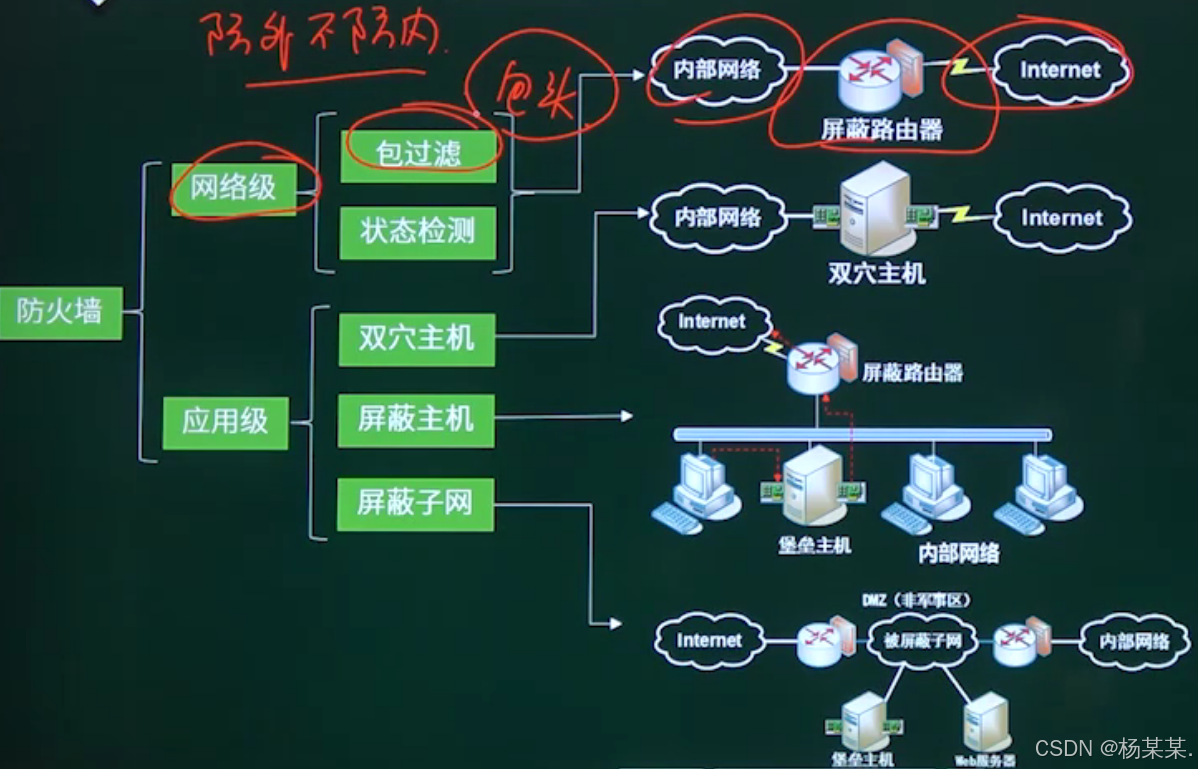

6.4.1:防火墙技术

6.4.2:其他安全控制策略

6.5 安全防范体系分级

安全防范体系的层次划分:

(1)物理环境的安全性。包括通信线路、物理设备和机房的安全等。物理层的安全主要体现在通信线路的可靠性(线路备份、网管软件和传输介质)、软硬件设备的安全性(替换设备、拆卸设备、增加设备)、设备的备份、防灾害能力、防干扰能力、设备的运行环境(温度、

湿度、烟尘)和不间断电源保障等。(2)操作系统的安全性。主要表现在三个方面,一是操作系统本身的缺陷带来的不安全因素,主要包括身份认证、访问控制和系统漏洞等;二是对操作系统的安全配置问题,三是病毒对操作系统的威胁。

(3)网络的安全性。网络层的安全问题主要体现在计算机网络方面的安全性,包括网络层身份认证、网络资源的访问控制、数据传输的保密与完整性、远程接入的安全、域名系统的安全、路由系统的安全、入侵检测的手段和网络设施防病毒等。

(4)应用的安全性。由提供服务所采用的应用软件和数据的安全性产生,包括Web服务、电子邮件系统和DNS等。此外,还包括病毒对系统的威胁。

(5)管理的安全性。包括安全技术和设备的管理、安全管理制度、部门与人员的组织规则等。管理的制度化极大程度地影响着整个计算机网络的安全,严格的安全管理制度、明确的部门安全职责划分与合理的人员角色配置,都可以在很大程度上降低其他层次的安全漏洞。

)

)

)